【网络攻防CTF】Crypto 密码学 python循环多次base64解码题目(保姆级图文)

目录

欢迎关注 『网络攻防CTF』 系列,持续更新中

欢迎关注 『网络攻防CTF』 系列,持续更新中

题目

密文:

Vm1wSmQyVkZOVWhTYTJScFRUTkNjbFZ0ZUdGV1ZsWnpWMjFHYVZac1dqQmFSVkpUVlcxS1JtSkVVbFZOVm5CRVZsUktTMUpYU2tkWGJGcE9VbXh3TmxadGRHRmliVlpIVlc1T1YySkdjRzlVVnpWdlZWWmFXR05GTld0TlZUUjZXVzV2ZDFOM2J6MEsK求flag:

文末有答案。

## 解题思路 对于上面的题目,看这个密文结构: >关于这个编码的规则: ①.把3个字节变成4个字节。 ②每76个字符加一个换行符。 ③.最后的结束符也要处理。

直接就想到了base64,但是我们发现它的结尾不是==,我们解密就是多试试,多次解密发现他每一次都会变短,那么就很有可能是多次进行了base64加密

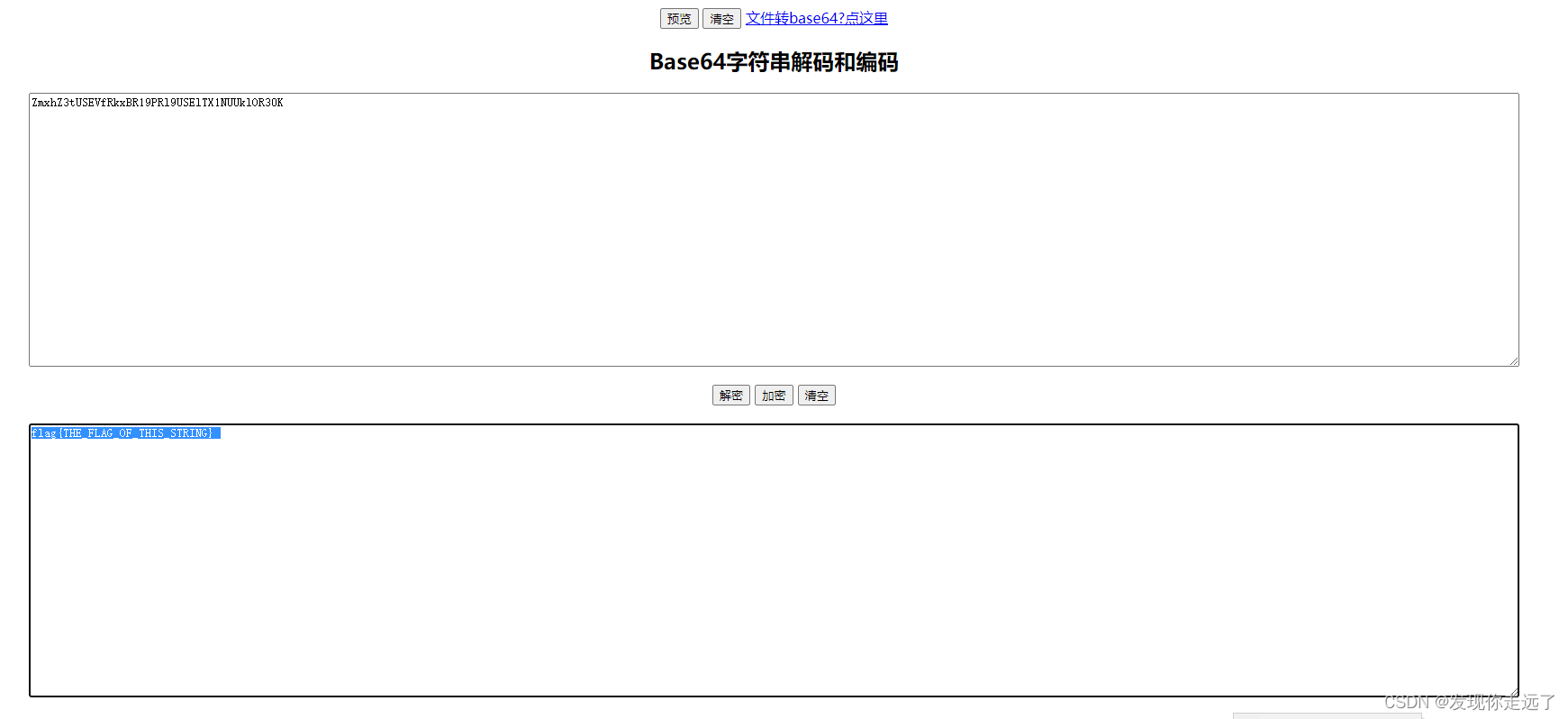

方法1:手动多次解码

base64解密网站(虽然同类型的有很多,但是大部分都会因为原始数据不是base64编码而无法解密,这个网站不判断原数据是否是base64编码格式,我找了很久才找到这个可用)把每次解码后的结果再次解码,重复6次即可解码成功http://www.ec95.com/

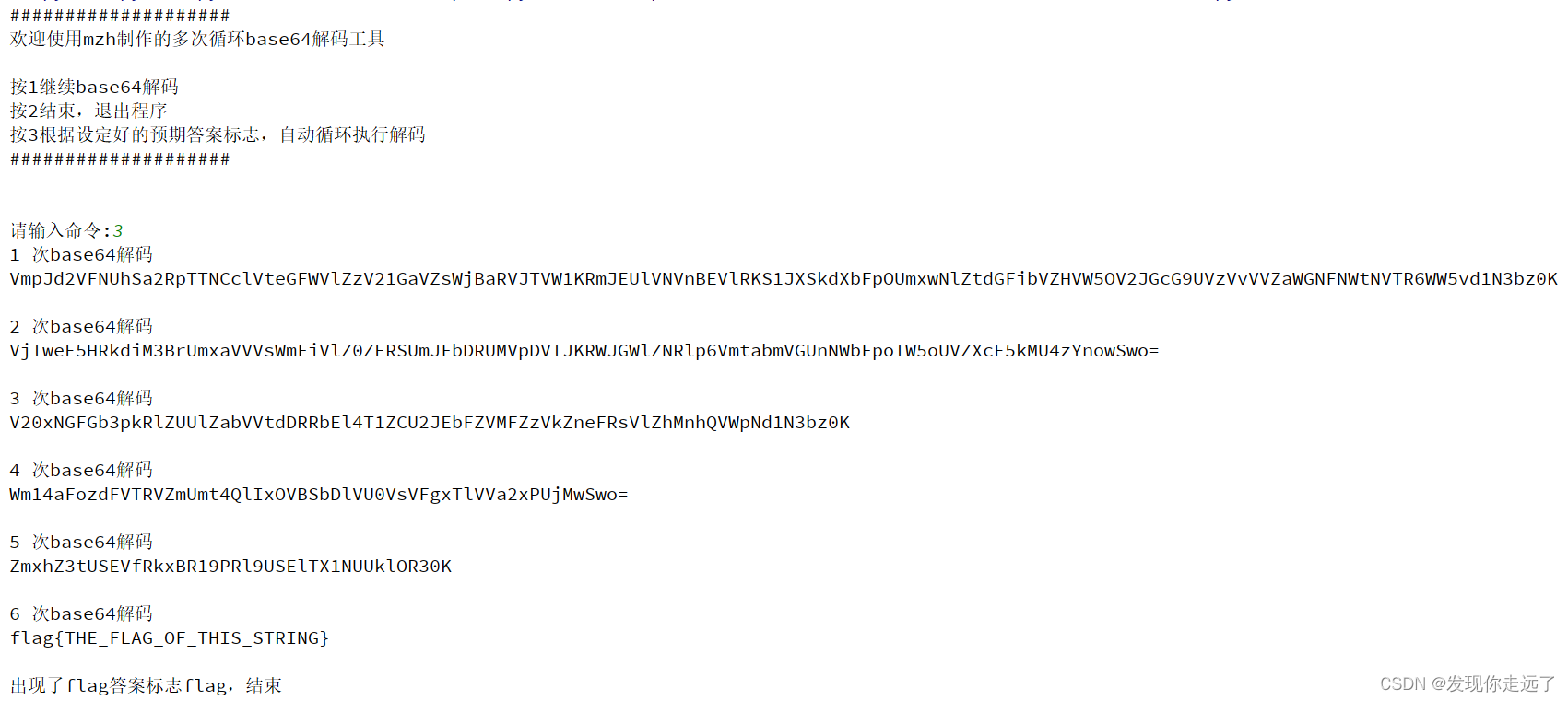

方法2:使用我的小工具自动解码

python写的base64循环解码小工具(保姆级图文)

答案flag

flag{THE_FLAG_OF_THIS_STRING}总结

大家喜欢的话,给个👍,点个关注!继续跟大家分享敲代码过程中遇到的问题!

版权声明:

发现你走远了@mzh原创作品,转载必须标注原文链接

Copyright 2022 mzh

Crated:2022-3-6

欢迎关注 『网络攻防CTF』 系列,持续更新中

欢迎关注 『网络攻防CTF』 系列,持续更新中

Crypto 密码学 循环多次base64解码题目(保姆级图文)

【更多内容敬请期待】