Elastic:推出 7.16.2 和 6.8.22 版本的 Elasticsearch 和 Logstash 以升级 Apache Log4j2

作者:Tom Callahan,Quin Hoxie, Rajiv Raghunarayan

原文:Introducing 7.16.2 and 6.8.22 releases of Elasticsearch and Logstash to upgrade Apache Log4j2 | Elastic Blog

我们很高兴地宣布 Elasticsearch 和 Logstash 的新版本 7.16.2 和 6.8.22,以升级到最新版本的 Apache Log4j 并解决一些漏洞扫描器的误报问题。 Elastic 还通过我们的 advisory 保持持续更新,以确保我们的 Elastic 客户和我们的社区能够及时了解最新发展。

12 月 10 日开始,Apache Log4j 漏洞 - CVE-2021-44228 的公开披露影响了几个基于 Java 的自定义和商业应用程序采用的流行开源日志记录框架。这个漏洞影响到 Log4j2 的 2.0-beta9 到 2.14.1 版本,并且已经被国家组织攻击者和勒索软件组织利用,例如 APT35 和 Hafnium。谷歌使用 Open Source Insights 进行的研究估计,截至 12 月 16 日,超过 35,000 个包(超过 Maven 中央存储库的 8%)受到最近披露的漏洞的影响。

Apache Log4j 在 Log4j 版本 2.15.0 中发布了对这个初始漏洞的修复。然而,修复并不完整,并导致潜在的 DoS 和数据泄露漏洞,记录为 CVE-2021-45046。这个新漏洞在 Log4j2 版本 2.16.0 中得到修复。然而,版本 2.16.0 本身也被发现容易受到另一个 DoS 漏洞的攻击,导致新的 CVE-2021-45105,并最终发布了 Apache Log4j2 版本 2.17.0。

在我们的咨询帖子中,我们确定了几种对 Elasticsearch 和 Logstash 版本有效的缓解措施,即使在使用易受攻击的 Log4j 版本时也是如此。 Elasticsearch 和 Logstash 版本 7.16.1 和 6.8.21 也完全缓解了 CVE-2021-44228 和 CVE-2021-45046。尽管这些版本提供了针对所有已知 CVE 的全面保护,但它们可能会在仅查看 Log4j 依赖项版本的漏洞扫描器中触发误报警报。我们理解,虽然这可能不会导致风险,但一些部署和客户可能仍会担心合规性影响。

Elasticsearch 7.16.2 和 Logstash 6.8.22 介绍

今天,我们很高兴地宣布推出新版本的 Elasticsearch 和 Logstash,分别是 7.16.2 和 6.8.22,它们将 Apache Log4j2 升级到版本 2.17.0。我们还保留了 7.16.1 和 6.8.21 中提供的缓解措施。针对 7.16.2 和 6.8.22 中交付的 Log4j 缓解措施的总和包括:

- Log4j 升级到 2.17.0 版本

- JndiLookup 类被完全删除,以消除 JNDI Lookup 功能提供的攻击面和类似漏洞的相关风险

- log4j2.formatMsgNoLookups=true 设置为禁用易受攻击的功能之一

请参阅 Elastic 咨询以了解所有 Elastic 产品和相关缓解措施的最新信息。

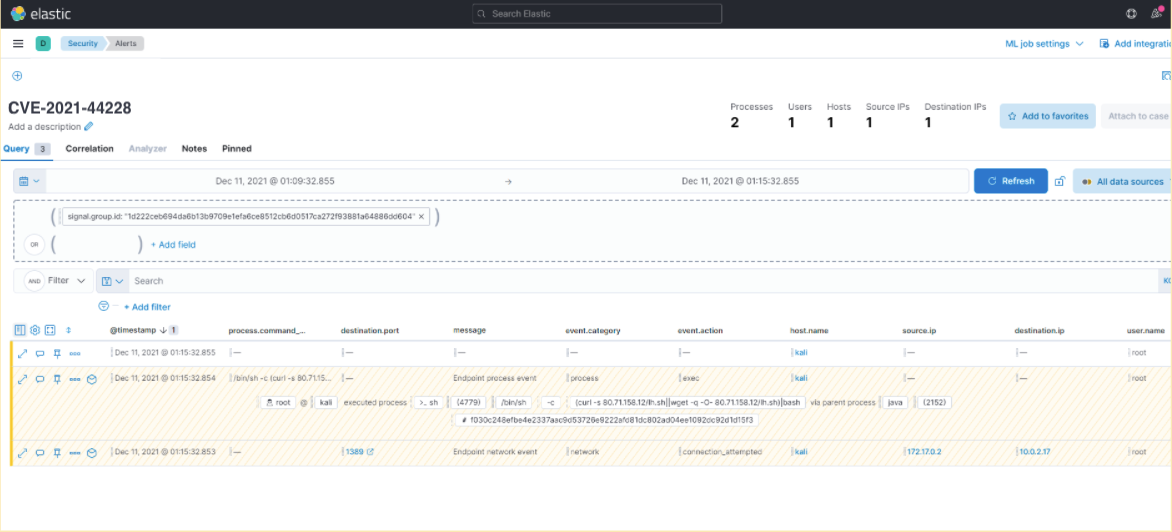

虽然修补系统是领先于这些漏洞的最佳方法,但在某些情况下,修补可能会因依赖项或潜伏在环境中的非托管/流氓系统而延迟。 Elastic Security 用户还可以利用检测和事件关联的强大功能,使用 Elastic Endpoint、Auditbeat 和威胁搜寻功能来识别环境中对 Log4j2 漏洞的任何主动利用。请参阅 Elastic 关于此主题的博客,了解 Elastic 如何提供帮助。

现有的 Elastic Security 可以访问产品中的这些功能。 如果你不熟悉 Elastic Security,请查看我们的快速入门指南(短小的培训视频,让你快速入门)或我们的免费基础知识培训课程。 请参阅联机文档以了解如何升级 Elasticsearch 和 Logstash 部署。 你始终可以开始使用 Elastic Cloud 的 14 天免费试用版。 或者免费下载 Elastic Stack 的自我管理版本。

参考:

Log4j – Apache Log4j Security Vulnerabilities

https://security.googleblog.com/2021/12/understanding-impact-of-apache-log4j.html

https://www.bleepingcomputer.com/news/security/log4j-vulnerability-now-used-by-state-backed-hackers-access-brokers/

Hackers Begin Exploiting Second Log4j Vulnerability as a Third Flaw Emerges

Log4j RCE 0-day actively exploited | CERT NZ

CISA: Federal agencies must immediately mitigate Log4J vulnerabilities | ZDNet