Cookie、Session、Token、JWT区别?

Cookie、Session、Token、JWT

学习目标

-

- Cookie、Session、Token、JWT

-

- 1、什么是认证(Authentication)

- 2、什么是授权(Authorization)

- 3、什么是凭证(Credentials)

- 4、什么是 Cookie

- 5、什么是 Session

-

- 5-1 为什么需要cookie和session?

- 6、Cookie 和 Session 的区别

- 7、什么是 Token(令牌)

-

- Acesss Token

- Refresh Token

- 7、Token 和 Session 的区别

- 7、什么是 JWT

1、什么是认证(Authentication)

- 一句话就是:验证当前用户的身份,证明“你是你自己”(比如:你每天上下班打卡,都需要通过指纹打卡,当你的指纹和系统里录入的指纹相匹配时,就打卡成功)

- 互联网中的认证:

用户名密码登录

邮箱发送登录链接

手机号接收验证码

只要你能收到邮箱/验证码,就默认你是账号的主人

2、什么是授权(Authorization)

- 一句话就是:用户授予第三方应用访问该用户某些资源的权限

你在安装手机应用的时候,APP 会询问是否允许授予权限(访问相册、地理位置等权限)

你在访问微信小程序时,当登录时,小程序会询问是否允许授予权限(获取昵称、头像、地区、性别等个人信息)

- 实现授权的方式有:cookie、session、token、OAuth

3、什么是凭证(Credentials)

- 实现认证和授权的前提是需要一种媒介(证书) 来标记访问者的身份

- 举例:在现实生活中,每个人都会有一张专属的居民身份证,是用于证明持有人身份的一种法定证件。通过身份证,我们可以办理手机卡/银行卡/个人贷款/交通出行等等,这就是认证的凭证。

4、什么是 Cookie

- HTTP 是无状态的协议(对于事务处理没有记忆能力,每次客户端和服务端会话完成时,服务端不会保存任何会话信息):每个请求都是完全独立的,服务端无法确认当前访问者的身份信息,无法分辨上一次的请求发送者和这一次的发送者是不是同一个人。所以服务器与浏览器为了进行会话跟踪(知道是谁在访问我),就必须主动的去维护一个状态,这个状态用于告知服务端前后两个请求是否来自同一浏览器。而这个状态需要通过 cookie 或者 session 去实现。

- cookie 存储在客户端: cookie 是服务器发送到用户浏览器并保存在本地的一小块数据,它会在浏览器下次向同一服务器再发起请求时被携带并发送到服务器上。

- cookie 是不可跨域的: 每个 cookie 都会绑定单一的域名,无法在别的域名下获取使用,一级域名和二级域名之间是允许共享使用的(靠的是 domain)。

5、什么是 Session

- session 是另一种记录服务器和客户端会话状态的机制

- session 是基于 cookie 实现的,session 存储在服务器端,sessionId 会被存储到客户端的cookie 中

-

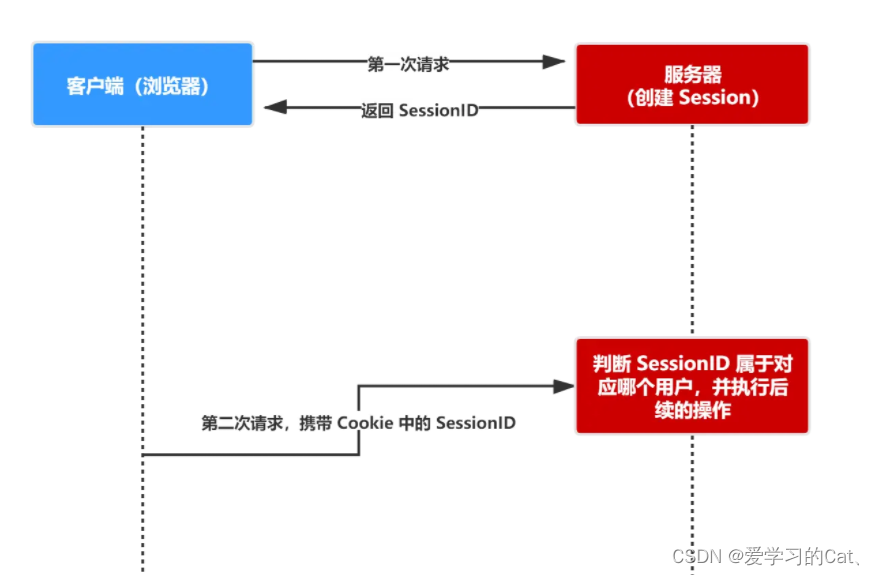

- session 认证流程:

①用户第一次请求服务器的时候,服务器根据用户提交的相关信息,创建对应的 Session

②请求返回时将此 Session 的唯一标识信息 SessionID 返回给浏览器

③浏览器接收到服务器返回的 SessionID 信息后,会将此信息存入到 Cookie 中,同时 Cookie 记录此 SessionID 属于哪个域名

④当用户第二次访问服务器的时候,请求会自动判断此域名下是否存在 Cookie 信息,如果存在自动将 Cookie 信息也发送给服务端,服务端会从 Cookie 中获取 SessionID,再根据 SessionID 查找对应的 Session 信息,如果没有找到说明用户没有登录或者登录失效,如果找到 Session 证明用户已经登录可执行后面操作。

根据以上流程可知,SessionID 是连接 Cookie 和 Session 的一道桥梁,大部分系统也是根据此原理来验证用户登录状态。

5-1 为什么需要cookie和session?

因为HTTP是无状态协议。

无状态的意思是:HTTP协议不具备保存之前发送过的请求或响应的功能。每次的请求是相互独立的,第n次的请求结果和第n-1次、第n+1次的请求结果不会互相影响。服务器不会保存客户端的状态,客户端必须每次带上自己的状态去请求服务器。

早期的Web主要用于文档的浏览,所以不需要设计能保存用户状态信息的功能。但是随着互联网的飞速发展,各类交互式Web应用开始需要保持用户状态,如电商、社交等网站等,都需要保持用户的登录状态、购物车状态等进行交互。

这意味着如果服务器处理请求时需要上次请求的信息,客户端必须重传全部信息,这样可能导致每次连接传送的数据量巨增。

于是cookie和session就被用于解决HTTP无状态的问题。

6、Cookie 和 Session 的区别

- 安全性: Session 比 Cookie 安全,Session 是存储在服务器端的,Cookie 是存储在客户端的。

- 存取值的类型不同:Cookie 只支持存字符串数据,想要设置其他类型的数据,需要将其转换成字符串,Session 可以存任意数据类型。

- 有效期不同: Cookie 可设置为长时间保持,比如我们经常使用的默认登录功能,Session 一般失效时间较短,客户端关闭(默认情况下)或者 Session 超时都会失效。

- 存储大小不同: 单个 Cookie 保存的数据不能超过 4K,Session 可存储数据远高于 Cookie,但是当访问量过多,会占用过多的服务器资源。

7、什么是 Token(令牌)

Acesss Token

-

访问资源接口(API)时所需要的资源凭证

-

简单 token 的组成: uid(用户唯一的身份标识)、time(当前时间的时间戳)、sign(签名,token 的前几位以哈希算法压缩成的一定长度的十六进制字符串)

-

特点:

服务端无状态化、可扩展性好

支持移动端设备

安全

支持跨程序调用 -

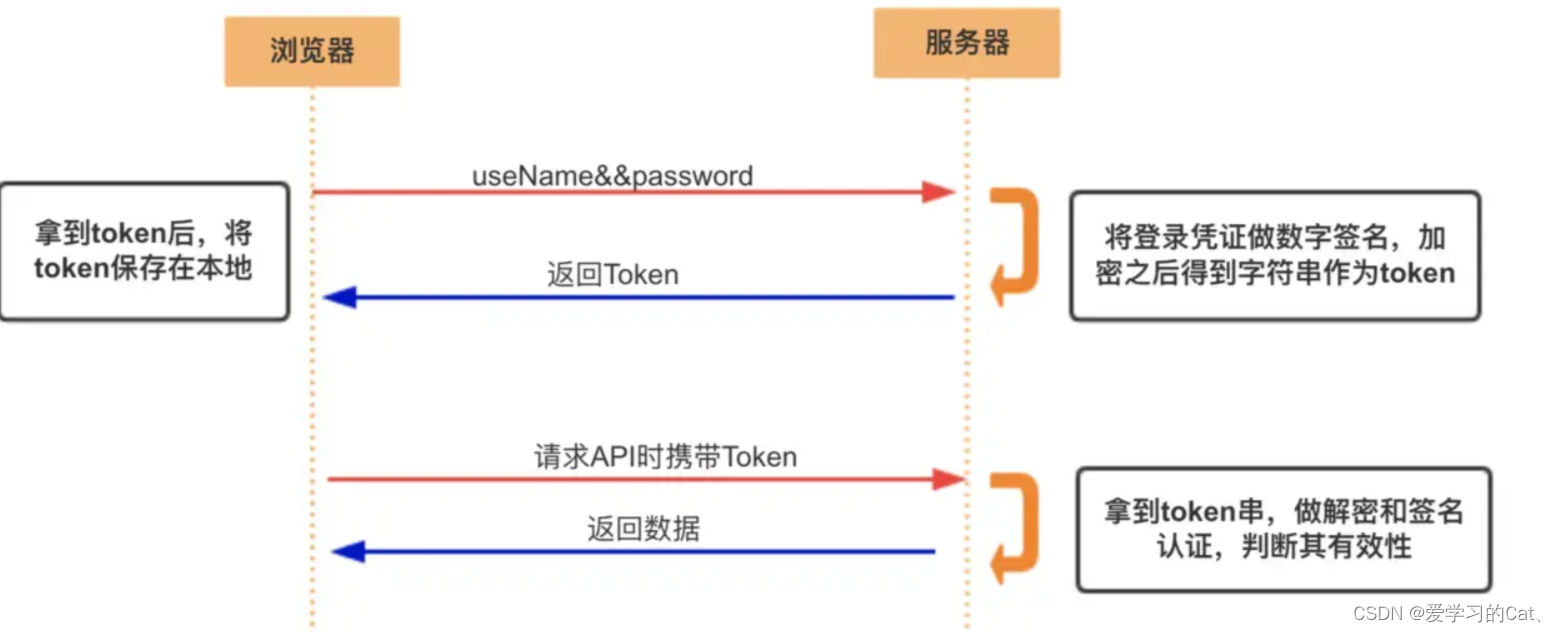

token 的身份验证流程:

(1)客户端使用用户名跟密码请求登录

(2)服务端收到请求,去验证用户名与密码

(3)验证成功后,服务端会签发一个 token 并把这个 token 发送给客户端

(4)客户端收到 token 以后,会把它存储起来,比如放在 cookie 里或者 localStorage 里

(5)客户端每次向服务端请求资源的时候需要带着服务端签发的 token

(6)服务端收到请求,然后去验证客户端请求里面带着的 token ,如果验证成功,就向客户端返回请求的数据

- 每一次请求都需要携带 token,需要把 token 放到 HTTP 的 Header 里

- 基于 token 的用户认证是一种服务端无状态的认证方式,服务端不用存放 token 数据。用解析 token 的计算时间换取 session 的存储空间,从而减轻服务器的压力,减少频繁的查询数据库

- token 完全由应用管理,所以它可以避开同源策略

Refresh Token

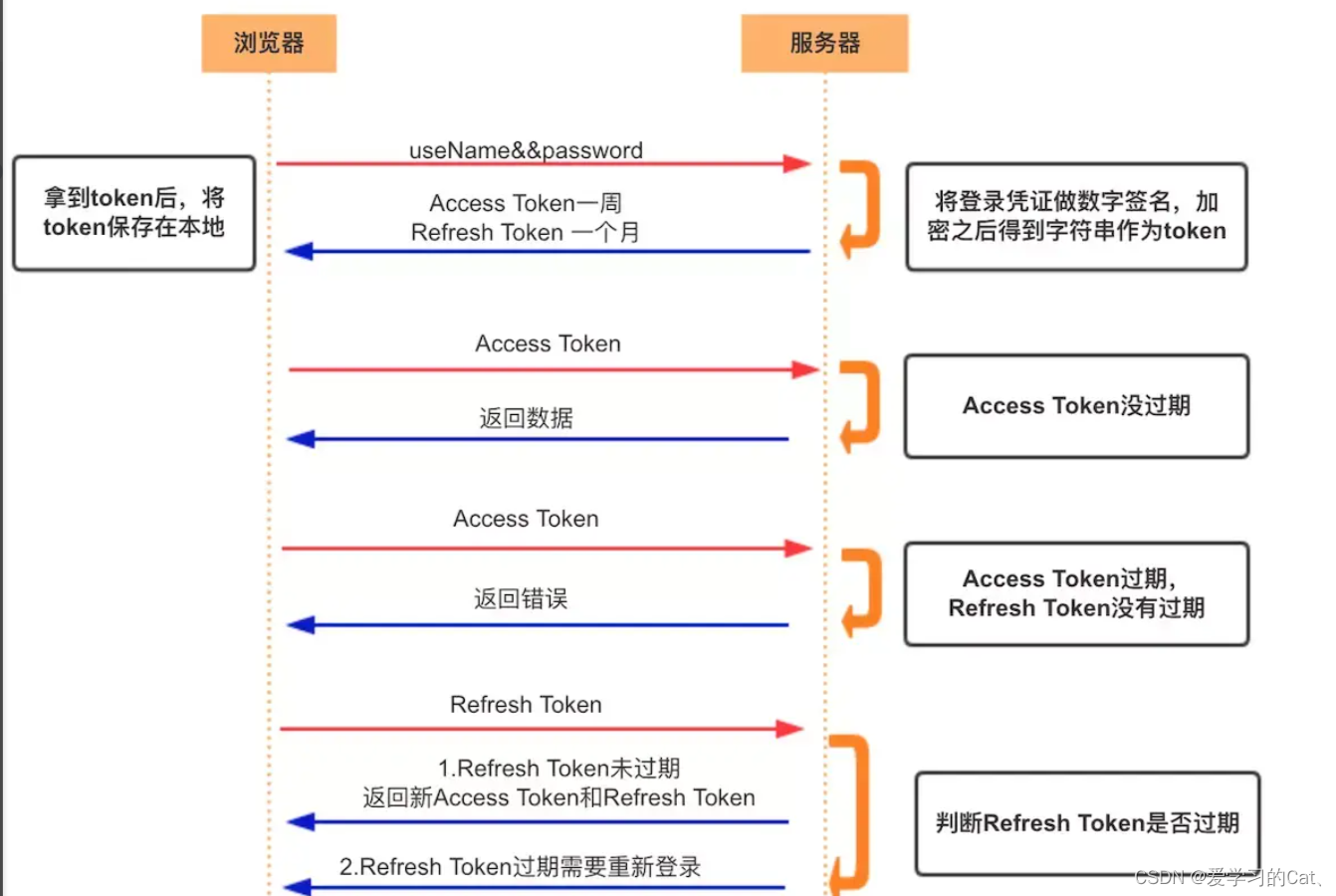

- 另外一种 token——refresh token

- refresh token 是专用于刷新 access token 的 token。如果没有 refresh token,也可以刷新 access token,但每次刷新都要用户输入登录用户名与密码,会很麻烦。有了 refresh token,可以减少这个麻烦,客户端直接用 refresh token 去更新 access token,无需用户进行额外的操作。

- Access Token 的有效期比较短,当 Acesss Token 由于过期而失效时,使用 Refresh Token 就可以获取到新的 Token,如果 Refresh Token 也失效了,用户就只能重新登录了。

- Refresh Token 及过期时间是存储在服务器的数据库中,只有在申请新的 Acesss Token 时才会验证,不会对业务接口响应时间造成影响,也不需要向 Session 一样一直保持在内存中以应对大量的请求。

7、Token 和 Session 的区别

- Session 是一种记录服务器和客户端会话状态的机制,使服务端有状态化,可以记录会话信息。而 Token 是令牌,访问资源接口(API)时所需要的资源凭证。Token 使服务端无状态化,不会存储会话信息。

- Session 和 Token 并不矛盾,作为身份认证 Token 安全性比 Session 好,因为每一个请求都有签名还能防止监听以及重放攻击,而 Session 就必须依赖链路层来保障通讯安全了。如果你需要实现有状态的会话,仍然可以增加 Session 来在服务器端保存一些状态。

- 所谓 Session 认证只是简单的把 User 信息存储到 Session 里,因为 SessionID 的不可预测性,暂且认为是安全的。而 Token ,如果指的是 OAuth Token 或类似的机制的话,提供的是 认证 和 授权 ,认证是针对用户,授权是针对 App 。其目的是让某 App 有权利访问某用户的信息。这里的 Token 是唯一的。不可以转移到其它 App上,也不可以转到其它用户上。Session 只提供一种简单的认证,即只要有此 SessionID ,即认为有此 User 的全部权利。是需要严格保密的,这个数据应该只保存在站方,不应该共享给其它网站或者第三方 App。所以简单来说:如果你的用户数据可能需要和第三方共享,或者允许第三方调用 API 接口,用 Token 。如果永远只是自己的网站,自己的 App,用什么就无所谓了。

(1)session是存储在服务器的内存之中的,服务器资源占用大,随着用户增加,服务器的压力也增大

(2)session的安全性比较低,session是基于cookie进行用户识别的,如果cookie别截获了,用户非常容易受到跨站请求伪造的攻击

(3)拓展性不强,随着用户量的增加,系统如果使用了多服务器的负载均衡方案,那session数据呢,是保存在单节点中的,用户第一次访问的是服务器1,那用户再次请求时,可能访问的是另外一台服务器2,那服务器2就获取不到这个session信息了,就会判定为用户没有登录过。

- token服务器资源占用低,由于服务端不保存session了,它只生成token,然后验证token,用服务器cpu的计算时间,换取了session的存储空间,而且即使是使用了多台服务器的集群,只要每台服务器的处理逻辑算法是一样的,就意味着基于token的应用不需要去考虑,用户在哪一台服务器登陆过

7、什么是 JWT

- JSON Web Token(简称 JWT)是目前最流行的跨域认证解决方案。

- 是一种认证授权机制。

- JWT 是为了在网络应用环境间传递声明而执行的一种基于 JSON 的开放标准(RFC 7519)。JWT 的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源。比如用在用户登录上。

- 可以使用 HMAC 算法或者是 RSA 的公/私秘钥对 JWT 进行签名。因为数字签名的存在,这些传递的信息是可信的。

- 阮一峰老师的 JSON Web Token 入门教程 讲的非常通俗易懂,这里就不再班门弄斧了

Token 和 JWT 的区别

相同:

都是访问资源的令牌

都可以记录用户的信息

都是使服务端无状态化

都是只有验证成功后,客户端才能访问服务端上受保护的资源

区别:

Token:服务端验证客户端发送过来的 Token 时,还需要查询数据库获取用户信息,然后验证 Token 是否有效。

JWT: 将 Token 和 Payload 加密后存储于客户端,服务端只需要使用密钥解密进行校验(校验也是 JWT 自己实现的)即可,不需要查询或者减少查询数据库,因为 JWT 自包含了用户信息和加密的数据。