信息收集初识

文章目录

信息收集初识

渗透测试即模拟黑客入侵的手段对目标网络进行安全测试,从而发现目标网络的漏洞,对目标网络进行安全加固与漏洞修复。

信息收集又分为被动信息收集和主动信息收集。信息收集对于渗透来说是非常重要的一步,收集的信息越详细对以后渗透测试的影响越大,信息的收集决定着渗透的成功与否。被动信息收集不会与目标服务器做直接的交互、在不被目标系统察觉的情况下,通过搜索引擎、社交媒体等方式对目标外围的信息进行收集。主动信息收集和被动信息收集相反,主动收集会与目标系统有直接的交互,从而得到目标系统相关的一些情报信息。

总结:主动信息收集回产生交互,留下记录;被动信息收集不会产生交互。

Whois信息探测、备案信息、IP信息、DNS信息、主机发现、端口扫描、指纹识别

主要介绍了Whois网络注册信息,通过本实验的学习,你能够了解Whois的概念,掌握Whois网络注册信息探测的目的和技术方法。

用于收集网络注册信息,注册域名,IP地址。

在查询个人站点还会得到注册人信息及邮箱等信息,对于中小型站点,域名所有人往往就是管理员。

查询方法:

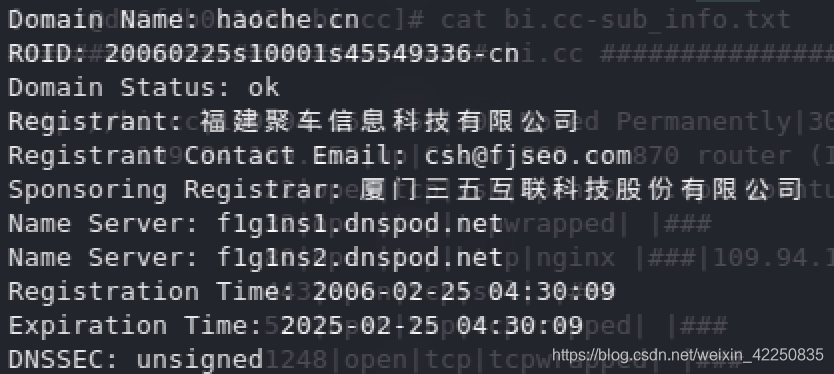

1.kali系统默认安装有 Whois查询工具,命令如下(以好车网为例)

`whois haoche.cn`

2.备案信息

爱站工具网 https://whois.aizhan.com

站长之家 https:whois.chinaz.com

Virus Total https://www.virustotal.com

ICP备案查询网 https://www.beianbeian.com

天眼查 https://www.tianyancha.com

中国互联网信息中心 www.cnnic.com.cn

3.IP查询

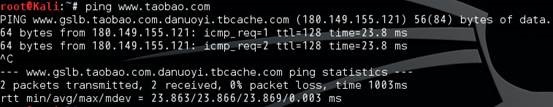

想得到一个域名对应的IP地址,只要用ping命令ping域名就可以。

淘宝网站会使用了CDN,所以上面图片中得到的IP不是真实web服务器的IP地址,不妨把“www”去掉,只ping下taobao.com试试

4.DNS信息收集

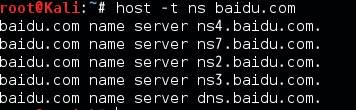

该查询需要连接互联网,试验机内无法查询

在Kali中使用host命令查询DNS服务器,具体命令格式为host -t ns xxx.com

5.主机发现

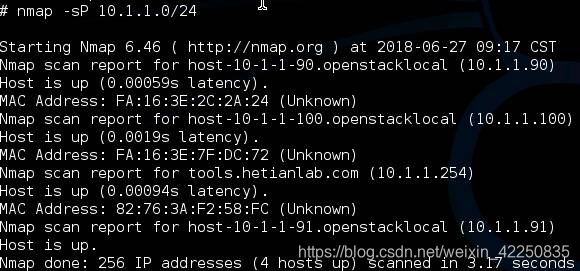

使用nmap进行主机发现。首先,使用nmap扫描下网段中在线主机数目。

-sP参数和-sn作用相同,也可以把-sP替换为-sn,其含义是使用ping探测网络内存活主机,不做端口扫描。

nmap -sP 10.1.1.* / nmap -sP 10.1.1.0/24

6.端口扫描

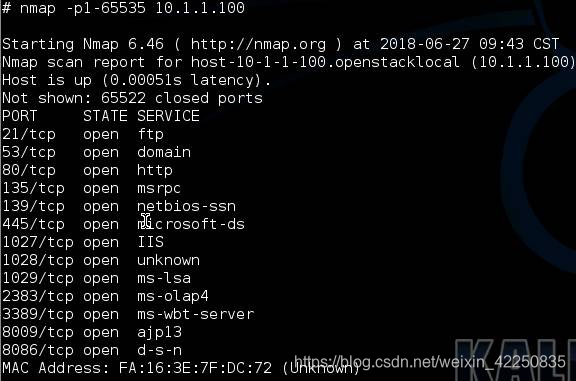

nmap -p参数可以指定要扫描目标主机的端口范围,如,要扫描目标主机在端口范围1~65535开放了哪些端口:

7.指纹探测

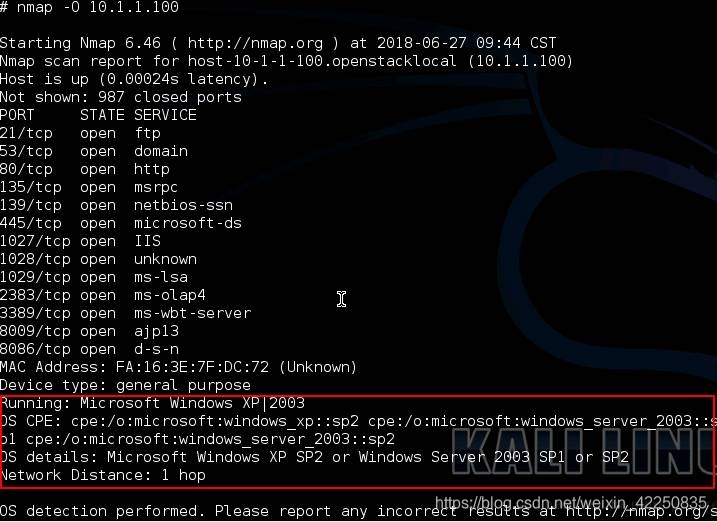

指纹探测就是对目标主机的系统版本、服务版本、以及目标站点所用的CMS版本进行探测,为漏洞发现做铺垫。

还可以看到目标主机开放了哪些端口,以及对应的服务。我们还可以加上-sV参数来探测详细的服务版本号:

nmap -O (大写的O)参数可以对目标主机的系统以及其版本做探测:

在对一台主机进行渗透时,服务的版本是很有必要搞清楚的,当知道了服务版本以后,就可以去判断该版本的服务存在哪些漏洞,从而尝试利用该漏洞。