2022DASCTF-SimpleFlow

描述

简单的流量分析,找到flag。下载压缩包,有一个SimpleFlow.pcapng

题目来源

为MISC第一题

tBUUCTF在线评测BUUCTF 是一个 CTF 竞赛和训练平台,为各位 CTF 选手提供真实赛题在线复现等服务。https://buuoj.cn/match/matches/95BUUCTF 是一个 CTF 竞赛和训练平台,为各位 CTF 选手提供真实赛题在线复现等服务。https://buuoj.cn/match/matches/95

工具

Wireshark,notepad++

过程

直接在压缩包中点击发现最后一层是一个需要密码打开压缩包。

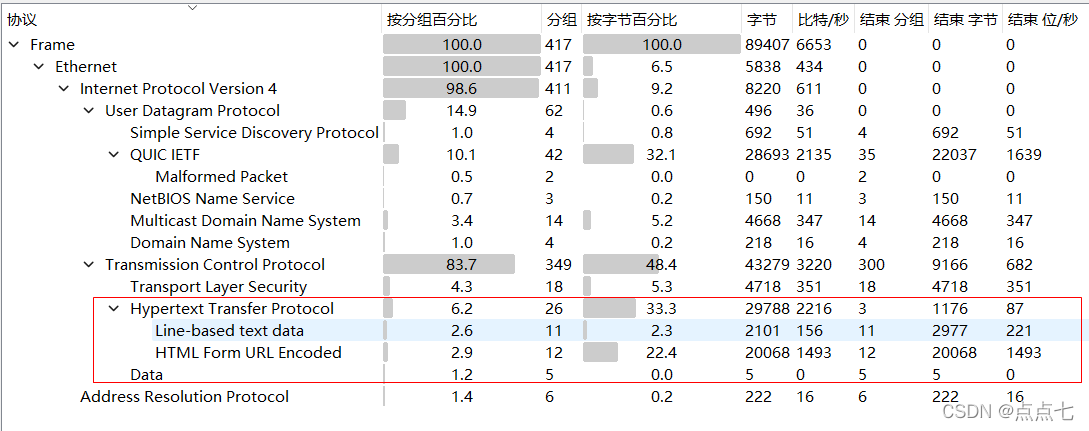

解压SimpleFlow.pcapng后,用wireshark打开如下

一般情况先分析应用层,这个流量包中不少http协议相关数据包,那么就从http入手

先看返回包

1 前两个21和95没有返回数据

2 112,1224,144返回数据相同,执行了系统命令,看请求包验证一下。

3 156返回数据应该显示目录详情的命令

4 179 已经出现了flag文件了

5 244,269是在尝试输出flag文件但是没成功

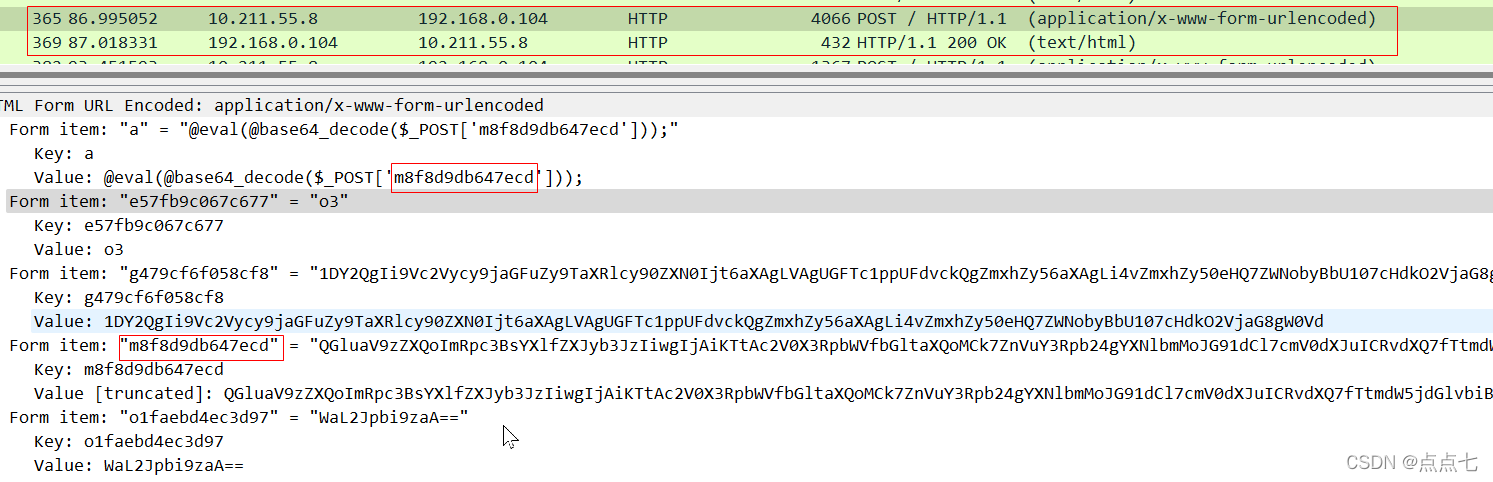

6 369,404分别是压缩flag文件打开压缩包。

404的请求数据,数据是base64编码,显示字节流是进行了html编码,所以这里用notepad++打开并解码了。执行的命令有时另一个数据包总的参数,不过要从第二位之后开始。

这里没有密码。

于是看 369 的请求数据包,有三个重要参数,分别解码,第二个参数就包含了压缩命令和密码,题目到此也就解决了。

结果

输入密码 PaSsZiPWorD 打开压缩包吧。