使用弱哈希算法签名的SSL证书(CVE-2004-2761)修复方案【生成SSL自签名证书】

免责声明:

本文档所提供的SSL自签名证书生成仅用于技术交流和学习;SSL证书建议联系官方证书颁发机构获取颁发证书,其次使用本文档的操作生成的SSL证书不管是用于业务还是修复漏洞或是其他用途后续出现网络安全问题或是其他相关问题,本文档编辑者不承担相应责任和不提供相应的服务义务。

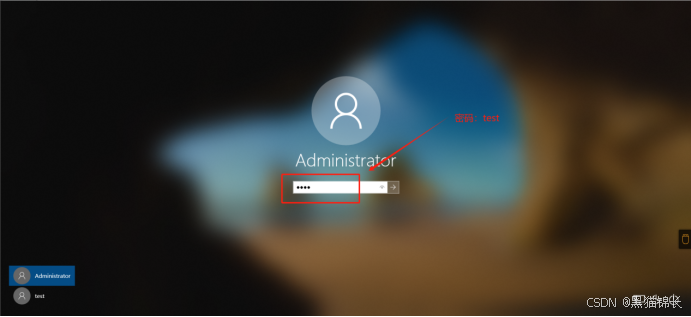

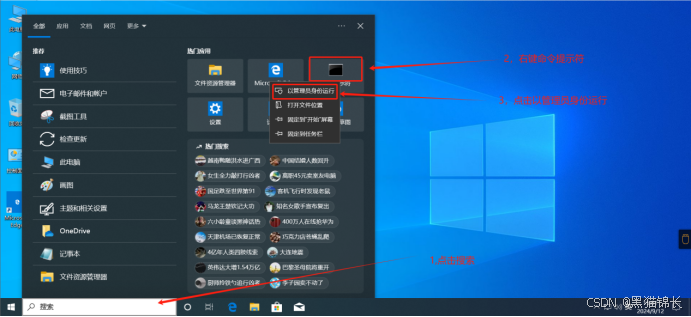

一:生成证书的操作系统环境获取

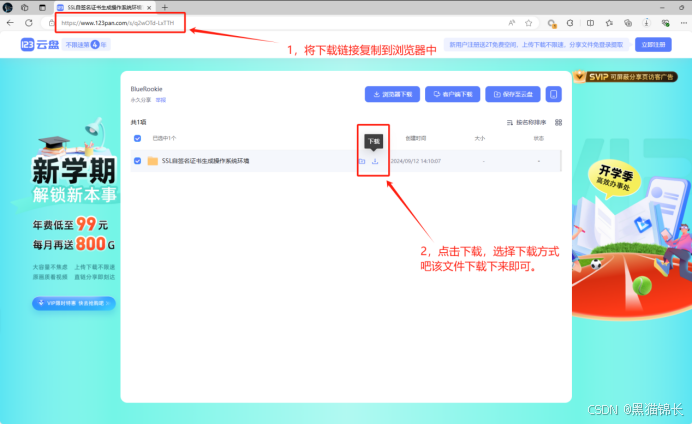

1:下载VMware虚拟机操作系统文件

下载链接:

SSL自签名证书生成操作系统环境官方版下载丨最新版下载丨绿色版下载丨APP下载-123云盘

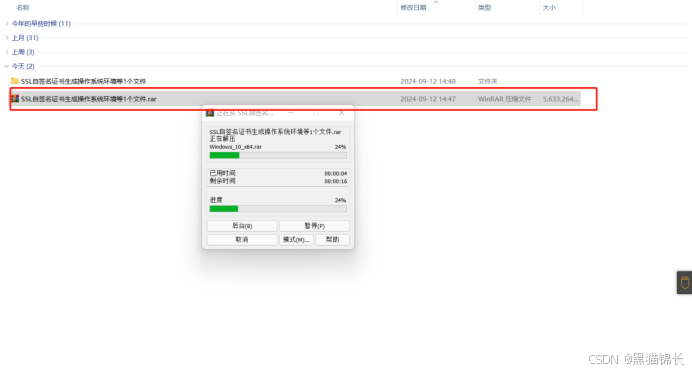

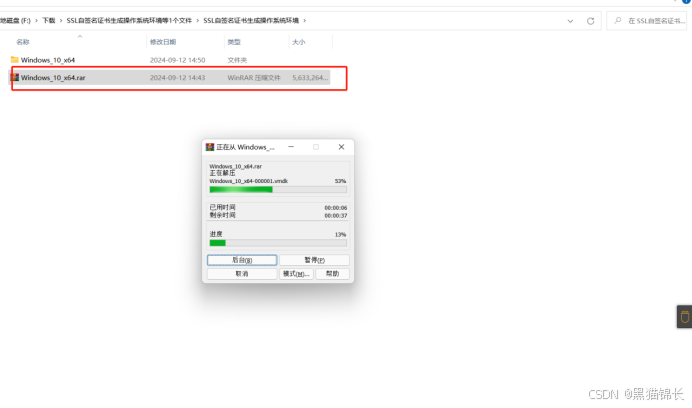

2:解压VMware虚拟机操作系统文件

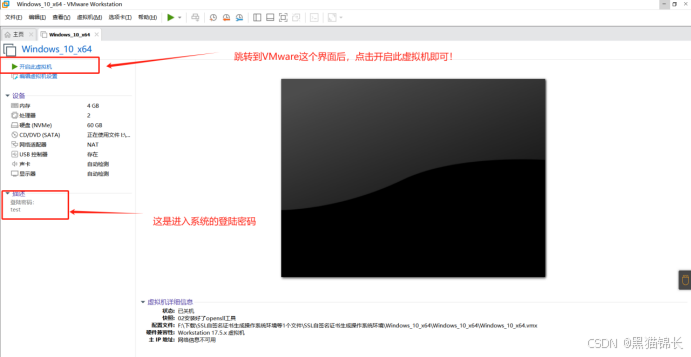

3:使用VMware软件打开操作系统(我这里使用的是VMware17)

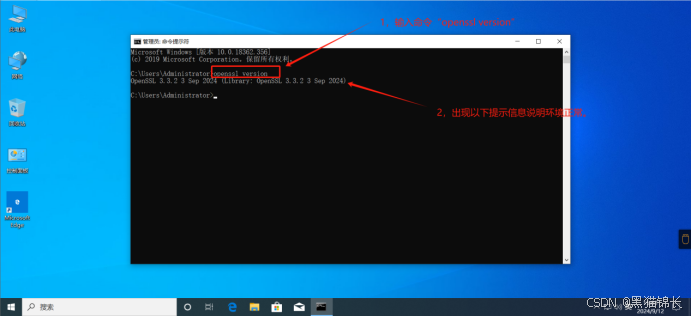

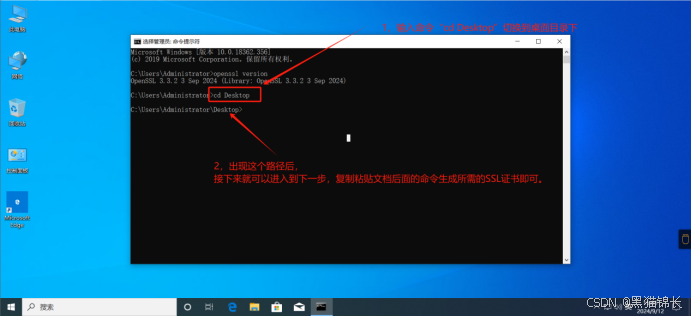

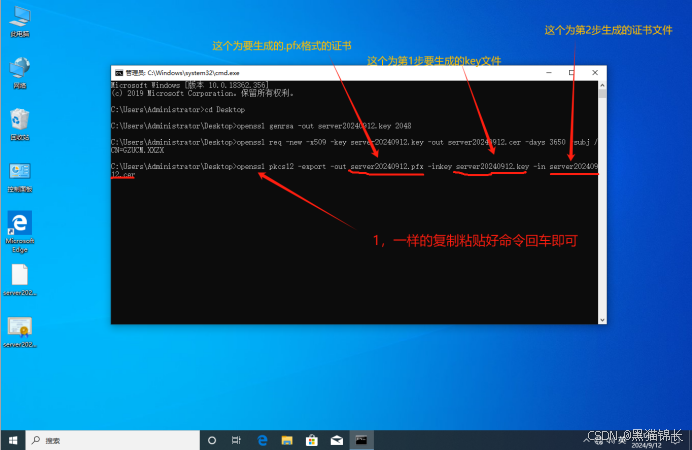

二:生成密钥文件和不同格式的SSL证书

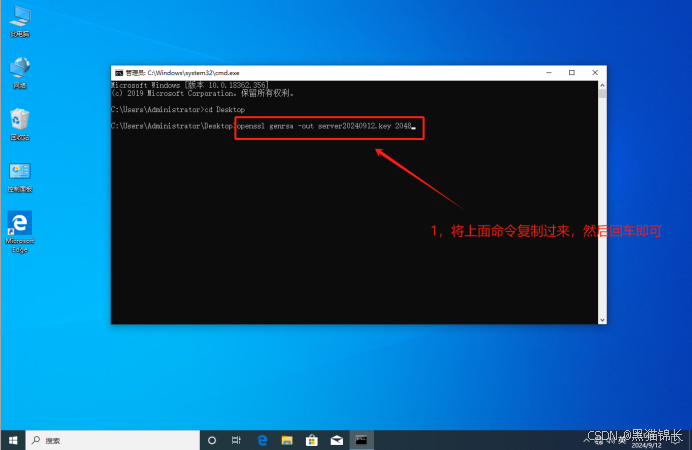

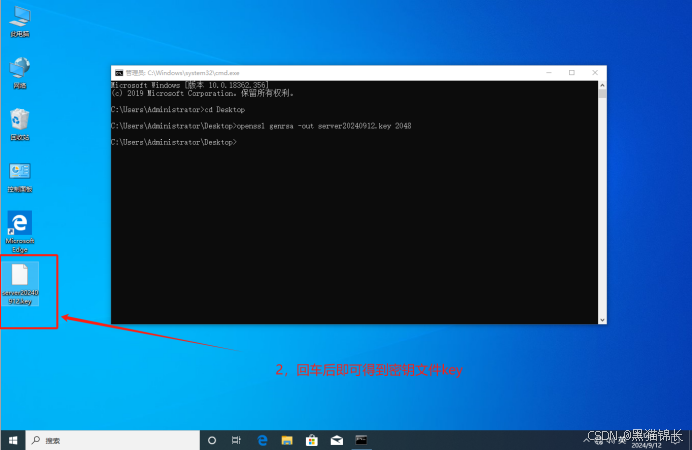

1:生成key文件

>> openssl genrsa -out server20240912.key 2048

[注:server20240912.key这个是文件名称可自定义修改。2048是生成的密钥长度]

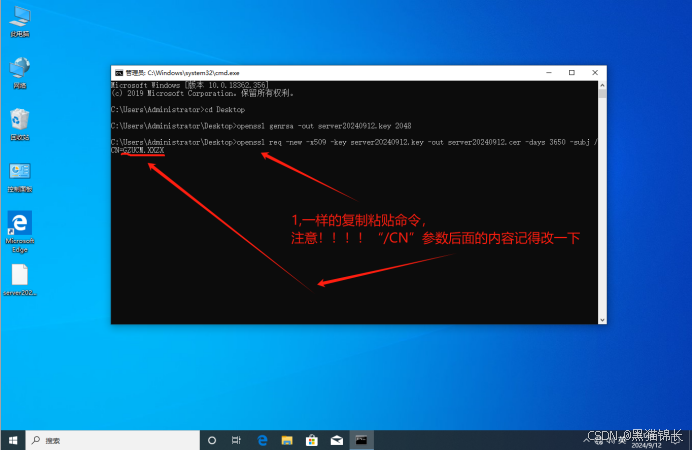

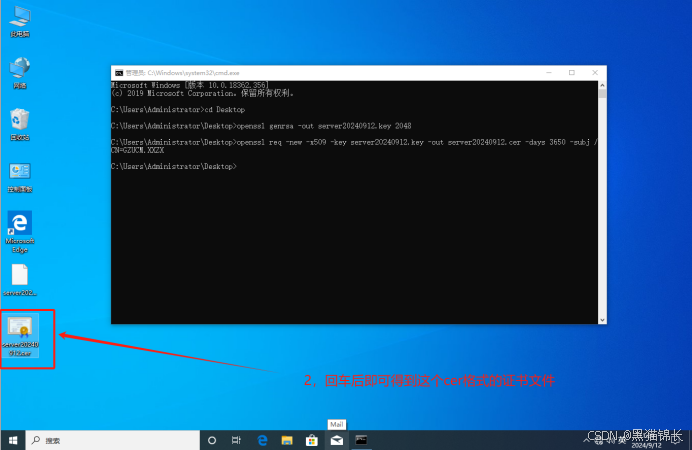

2:生成cer证书

>> openssl req -new -x509 -key server20240912.key -out server20240912.cer -days 3650 -subj /CN=GZUCM.XXZX

[注:server20240912.key为上一步生成的key文件的名字,server20240912.cer为需要生成的证书名字,未避免出现错误,建议下面命令中文件的命名都与第1步骤中的文件名保持一致,3650为证书过期天数,CN的参数GZUCM.XXZX是的你主机名或者IP地址都行,可自定义修改]

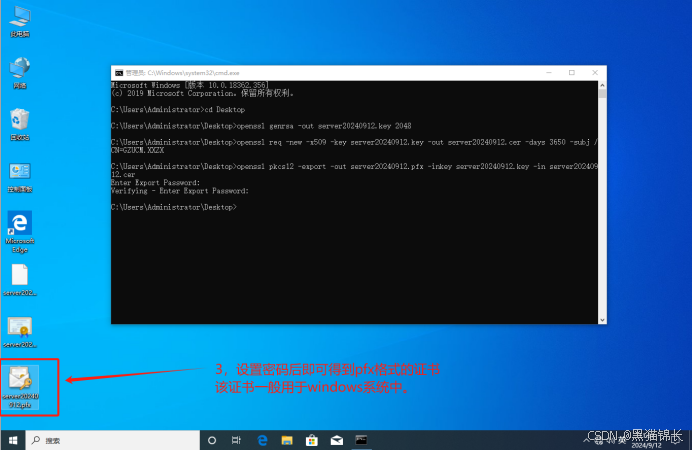

3:生成pfx证书(该格式证书一般用在windows系统中)

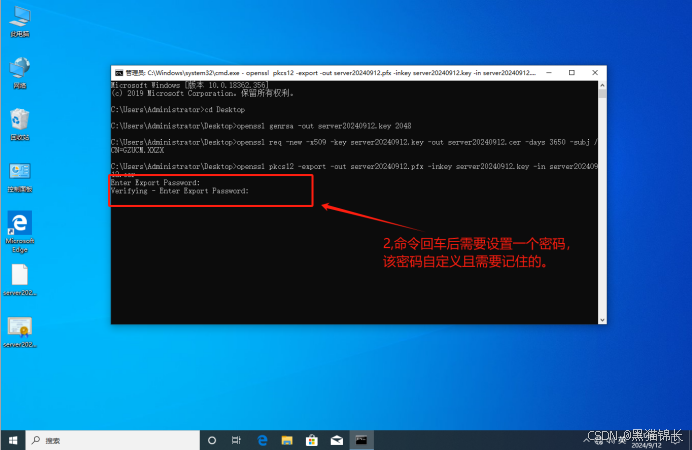

>> openssl pkcs12 -export -out server20240912.pfx -inkey server20240912.key -in server20240912.cer

[注:此命令回车后会提示设置一个密码,此密码要记住,提取密钥和生成其他文件或格式的证书需要用到的。命令中的其文件的命名可以参考步骤2中的注释。]

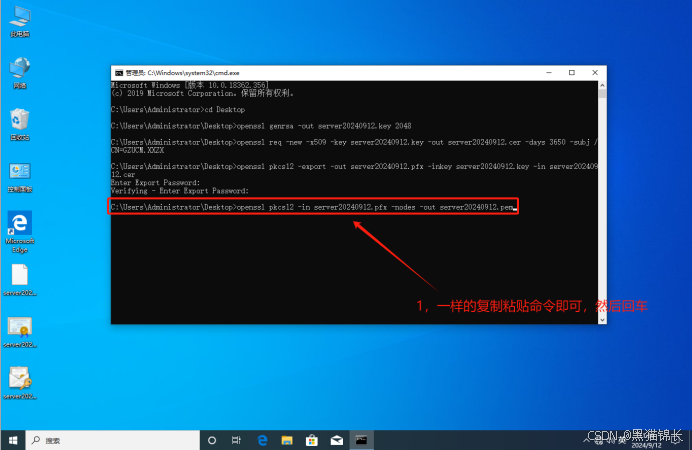

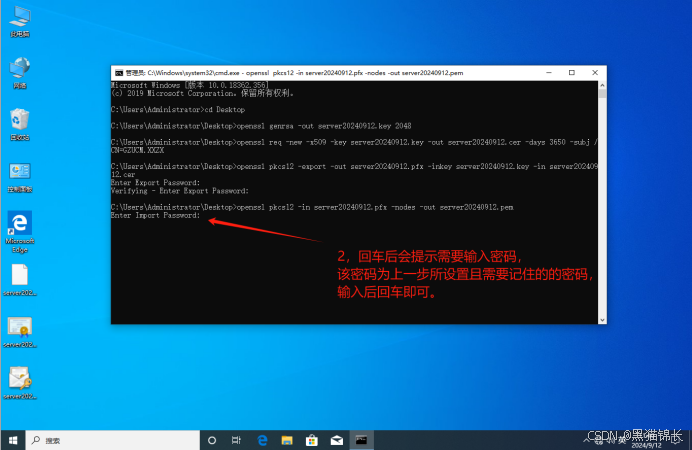

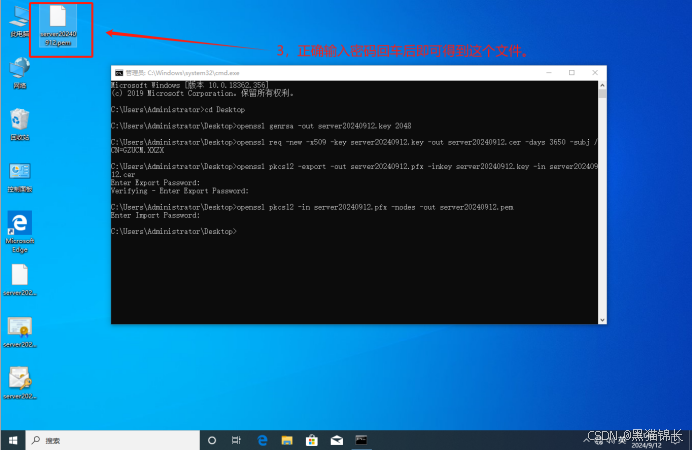

4:生成.pem文件

》》openssl pkcs12 -in server20240912.pfx -nodes -out server20240912.pem

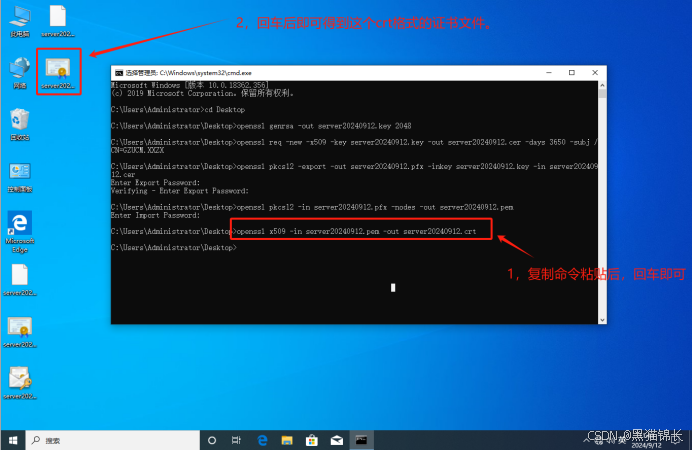

5:生成crt证书(该格式证书一般用在linux系统中)

》》 openssl x509 -in server20240912.pem -out server20240912.crt

三:自签名证书的安全隐患和缺点

参考以下链接文章:

https://blog.csdn.net/jakejohn/article/details/104644213