Web漏洞扫描工具Xray:长亭自研的完善安全评估工具详解_长亭xray

Web漏洞扫描工具Xray:长亭自研的完善安全评估工具详解

引言

在当今数字化时代,网络安全已成为企业不可忽视的重要议题。作为国内顶尖的安全研究团队,长亭科技推出了一款强大的安全评估工具——Xray,它能够帮助安全工程师、开发人员和运维人员快速发现Web应用中的安全隐患。本文将全面介绍Xray的功能特性、使用方法和实际应用场景,帮助读者掌握这款优秀的国产安全工具。

一、Xray概述

1.1 什么是Xray

Xray是长亭科技自主研发的一款完善的安全评估工具,专注于Web应用安全检测。它支持对常见Web安全问题进行自动化扫描,并提供了强大的自定义POC(Proof of Concept)功能,能够根据用户需求扩展检测能力。

1.2 Xray的核心特点

- 全面覆盖:支持OWASP Top 10等常见Web漏洞检测

- 高性能:采用先进的扫描引擎,扫描速度快且资源占用低

- 可扩展:支持自定义POC,满足个性化扫描需求

- 智能化:具备智能路径发现和参数分析能力

- 多模式支持:提供多种扫描模式适应不同场景

二、Xray的主要功能

2.1 漏洞扫描能力

Xray具备强大的漏洞检测能力,能够识别多种Web安全漏洞,包括但不限于:

- SQL注入(SQL Injection)

- 跨站脚本(XSS)

- 跨站请求伪造(CSRF)

- 文件包含/文件上传漏洞

- 服务器端请求伪造(SSRF)

- XML外部实体注入(XXE)

- 命令注入

- 目录遍历

- 配置错误导致的敏感信息泄露

2.2 自定义POC支持

Xray允许用户编写自己的POC(漏洞验证代码),这一特性使得:

- 可以检测0day漏洞

- 能够针对特定应用进行定制化扫描

- 便于安全研究人员验证新发现的漏洞

- 支持快速响应新出现的威胁

2.3 多种扫描模式

Xray提供多种扫描模式以适应不同需求:

- 基础扫描:快速检测常见漏洞

- 深度扫描:全面彻底的漏洞检测

- 被动扫描:通过代理模式分析流量

- 定制扫描:根据用户定义的规则进行扫描

三、Xray的安装与配置

3.1 系统要求

- 操作系统:Windows/Linux/macOS

- 内存:建议4GB以上

- 存储空间:500MB可用空间

- 网络:稳定的互联网连接

3.2 安装步骤

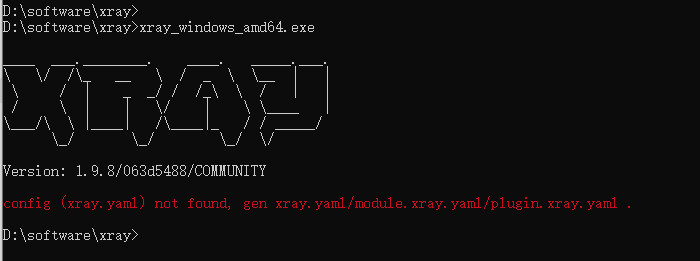

Windows平台安装

- 访问长亭科技官网下载Windows版Xray

- 解压下载的压缩包到指定目录

- 双击运行xray.exe即可启动

Linux平台安装

# 下载Xraywget https://download.xray.com/xray_linux_amd64.zip# 解压unzip xray_linux_amd64.zip# 赋予执行权限chmod +x xray# 运行./xray3.3 基本配置

Xray的配置文件通常为config.yaml,主要配置项包括:

# 扫描深度配置scan_depth: 3# 并发请求数concurrent: 20# 排除路径exclude_paths: - /logout - /admin# 自定义请求头headers: User-Agent: Xray-Scanner/1.0 Cookie: sessionid=example四、Xray的基本使用

4.1 快速开始

最简单的扫描命令:

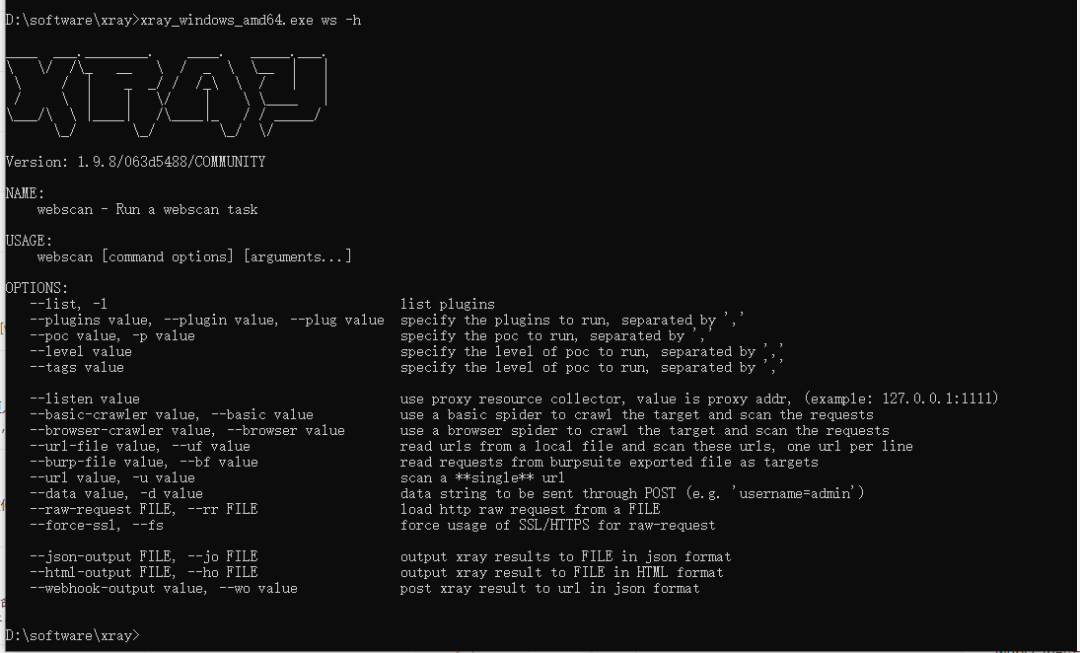

xray webscan --url http://example.com4.2 常用命令参数

4.3 扫描示例

基础扫描

xray webscan --url http://target.com --level 1深度扫描并生成报告

xray webscan --url http://target.com --level 3 --html-output report.html使用特定插件扫描

xray webscan --url http://target.com --plugins sqldet,xss五、自定义POC开发

5.1 POC基础结构

Xray的POC采用YAML格式编写,基本结构如下:

name: poc-examplerules: - method: GET path: \"/vulnerable/path\" expression: | response.status == 200 && response.body.bcontains(b\"vulnerable string\")detail: author: yourname links: - http://example.com/vuln5.2 POC编写示例

以下是一个检测简单SQL注入的POC示例:

name: sql-injection-demorules: - method: GET path: \"/search.php?q=1\'\" headers: User-Agent: Xray-Scanner expression: | response.status == 200 && (response.body.bcontains(b\"SQL syntax\") || response.body.bcontains(b\"MySQL error\"))detail: author: security-researcher severity: high description: | The application is vulnerable to SQL injection via the \'q\' parameter in search.php5.3 POC调试与加载

- 将编写好的POC保存为.yaml文件

- 使用--poc参数加载自定义POC:

xray webscan --url http://target.com --poc my_poc.yaml六、Xray高级应用

6.1 结合Burp Suite使用

- 配置Burp Suite的代理设置(默认127.0.0.1:8080)

- 启动Xray的被动扫描模式:

xray webscan --listen 127.0.0.1:7777- 在Burp Suite中设置上游代理为Xray的监听地址

6.2 批量扫描

创建目标URL文件targets.txt:

http://site1.com http://site2.com/api https://site3.com/admin执行批量扫描:

xray webscan --url-file targets.txt --html-output batch_report.html6.3 定时扫描与自动化

结合crontab(Linux)或计划任务(Windows)实现定时扫描:

# Linux crontab示例,每天凌晨2点执行扫描0 2 * * * /path/to/xray webscan --url http://target.com --html-output /path/to/report_$(date +\\%Y\\%m\\%d).html七、Xray扫描结果分析

7.1 报告解读

Xray生成的HTML报告包含以下主要部分:

- 概览:扫描统计信息、风险等级分布

- 漏洞详情:每个漏洞的详细描述、风险等级、受影响URL

- 修复建议:针对每个漏洞的修复方案

- 请求/响应:触发漏洞的原始请求和服务器响应

7.2 漏洞验证

对于Xray报告的漏洞,建议进行手动验证:

- 使用Burp Suite或浏览器开发者工具重现问题

- 确认漏洞的可利用性和影响范围

- 对于误报,可以调整扫描配置或修改POC

7.3 风险处置建议

根据漏洞风险等级采取不同措施:

八、Xray的最佳实践

8.1 扫描策略建议

- 生产环境建议在非高峰时段执行扫描

- 首次扫描使用较低并发数,观察系统影响

- 重要系统先进行测试环境扫描

- 配置适当的扫描深度,避免无限爬取

8.2 性能优化

- 调整concurrent参数控制并发请求数

- 使用--rate-limit限制请求速率

- 合理设置exclude_paths排除无关路径

- 对大型应用分模块扫描

8.3 安全注意事项

- 确保有授权后再扫描目标系统

- 避免对第三方系统进行未经授权的扫描

- 妥善保管扫描报告,防止敏感信息泄露

- 扫描前做好数据备份,以防意外情况

九、Xray与其他工具的对比

十、总结

Xray作为长亭科技自主研发的安全评估工具,凭借其全面的漏洞检测能力、优秀的性能和灵活的可扩展性,已经成为国内安全从业者的重要工具之一。通过本文的介绍,相信读者已经对Xray有了全面的了解,并能够开始在实际工作中应用这款工具。

无论是日常的安全巡检、渗透测试,还是应急响应中的漏洞排查,Xray都能提供强有力的支持。特别是其自定义POC功能,使得安全团队能够快速响应新出现的威胁,保持安全防护的及时性。

建议读者从基础扫描开始,逐步探索Xray的高级功能,结合工作实际需求开发定制化的POC,充分发挥这款工具的价值。同时,也建议关注长亭科技的官方渠道,及时获取Xray的最新更新和安全威胁情报。

原文链接:Web漏洞扫描工具Xray:长亭自研的完善安全评估工具详解 - Java程序员_编程开发学习笔记_网站安全运维教程_渗透技术教程