亏损、裁员、降薪,网络安全行业还“安全”吗?_网安公司发薪爆雷

最近,网络安全公司似乎开始变得“不安全”了。先不说保护别人,目前很多公司正面临“自身难保”的尴尬局面。大约是从2022年开始,多家主营安全的公司就不断传出亏损、裁员、降薪的新闻,甚至还有迟发工资,延缓报销等操作。

网安代表性企业深信服最新一轮裁员占比约10%,涉及应届生和社招员工。公司2023年网络安全实现营收38.92亿元,同比减少0.14%,这是上市以来营收首次下滑。绿盟被曝出裁员15%。

天融信在2023年的财报中披露,过去一年减员444人,亏损3.7亿。中孚信息的财报显示,2023年归母净利润为负的1.86亿,减员446人。奇安信在内部邮件中表示,由于2023年的经营目标未能完全达成,公司决定全年无年终奖金。就连安全领域的老大哥360也是连续两年亏损(大部分亏损是由投资哪吒汽车带来的),截至2023年末,360拥有员工总数5990人,较2022年6481人,减少了7.58%。

放眼望去,整个行业几乎都凑不齐一条好消息。

曾几何时,“活下来”还只是房地产的专属口号,如今这个Slogan可能很多网络安全公司要拿过来用用了。

网络安全公司怎么了?

这不禁让人要问,整个行业到底发生了什么,为什么突然间就从小甜甜变成牛夫人了?这要从内部和外部两个方面来解释。

大环境风吹草动,安全产业地动山摇。

最直接的导火索是外部因素,大环境不好了。不用过多的介绍,宏观经济不振相信每个人都能切身感受的到。受经济周期的影响,很多行业都在裁员,即便是BAT、谷歌、特斯拉也未能幸免。作为互联网产业的一员,覆巢之下无完卵,这两年网安企业过得不好并不特别。

事实上,经济不振是全球性的,不只是中国,国外很多同行过得也不好。自2022年以来,国外的安全公司也陷入到裁员的大潮中,包括Snyk、Malwarebytes、Tripwire、Cybereason和Lacework等有名的公司,都传出裁员的消息。就连刚刚当了Twitter老板的马斯克,刚一上任就把原有的网络安全部门集体裁撤。

根据裁员跟踪网站Layoffs.FYI的数据,自2022年初以来,共有34家安全公司宣布裁员或劳动力重组。而裁员的原因各不相同。

Lacework解雇了大约20%的员工。这家云安全公司成立于2015年,仅在六个月前就筹集了13亿美元的资金,使其成为全球最热门的网络安全公司之一。Lacework联合首席执行官大卫哈特菲尔德和杰伊帕里克表示,减少公司员工人数是公共和私人市场“地震转变”的结果。

总部位于加利福尼亚州的防病毒公司Malwarebytes裁员了约125名员工。首席执行官兼创始人Marcin Kleczynski在一份声明中表示,裁员是其自身长期规划举措的结果,这更像是一次战略重组,而不是外部市场压力的结果。

可以说,中国网安企业裁员有其普遍性的一面。但如果细究来看,中国网安企业的这次裁员表现出更多的无序性和突然性。

所谓善战者无赫赫之功,**安全这个产业的特点是,兴于百业之后,凋于百业之前。**作为成本部门,网安是较晚被投入资金建设的,但却又是最容易成为企业缩减开支的首要对象。根据IDC发布的《2023年第四季度中国IT安全硬件市场跟踪报告》显示,2023年中国IT安全硬件市场规模达到224.8亿元,同比下降0.9%,增速不及预期。由于经济大环境的走弱,企业和政府两大客户都没钱了,大量的项目被暂停,大量在建项目资金延期到位。有从业者反馈,2019年交付的某To G类项目到现在仍未完成付款,而这家公司也从当年的一百多号人缩减到30多人,挣扎在死亡线上。

但我们也不能把锅全甩到大环境身上。就像网上流传着赵本山的一段话,自己没能力就说没能力,怎么你到哪,哪大环境不好,你是破坏大环境的人吗?

我们也要从网安企业内部找找病因,在找病因前先简单回顾一下网络安全的发展历史,这将有助于我们去精准把脉行业。

网络安全的历史演变

网络安全大致经历了三个时代,分别是PC时代,移动互联网时代,以及政企时代。PC时代,安全的需求主体是C端普通用户,木马、黑客、病毒是主要安全挑战,但那个阶段的网络攻击发起者往往是一种个人炫技行为,比如当年大名鼎鼎的“熊猫烧香”,程序的开发者并未从中获取多么大的利益,尽管付出了不小的代价。那个时代C端安全市场基本上被360、腾讯、金山这几个互联网公司垄断。

进入到2010年,移动互联网时代拉开帷幕。各种移动设备的C端用户是安全市场的焦点,此时安全的供给几乎由安卓、iOS乃至鸿蒙等操作系统厂商所主导,移动设备出厂就自带,普通用户不需要自己再去安装安全软件和服务,PC时代的安全厂商的空间被大幅压缩。

与此同时,To B和To G成为了安全厂商的新大陆。这一方面是由于移动互联网时代,涌现出了大批的平台型企业,平台上活跃的用户动辄以千万,甚至以亿计,这为网络攻击、黑产套利、网络诈骗、数据窃取提供了巨大的“牟利”空间。

另一面,在To G领域,安全问题同样变得严峻起来。2013年6月,棱镜门事件引爆全球,斯诺登揭露出美国对于中国政府、大型企业大规模的监听和网络入侵,这一事件将网络安全和网络主权推上了风口浪尖。

2016年11月,《网络安全法》正式颁布,掀开了网络安全新的一页。随后几年相关政策密集落地,以政策为导向、市场为辅的To B/G网安行业迎来加速发展期。也正是在这一时期,奇安信、启明星辰、绿盟科技、天融信、电科网安等一批安全厂商,迎来快速发展期,并陆续完成IPO。

从历年的营收和增长数据中可以看到,从2017年到2021年间,行业头部企业均迎来了高速发展,2022为转折点,五家企业集体失速。这其中即有经济环境的影响,导致外部需求的萎靡。我们也不能忽略政企客户采购的周期性因素,一般而言,政企客户的采购需求会集中在五年计划的后两年大规模释放。

发展至今,网络安全的范畴越发广泛,其意义也越发深刻,围绕网络空间的攻防不仅仅在数据、信息和系统等“软件层面”展开,还在网络、芯片、移动设备等硬件层面展开,甚至还在国与国的物理空间展开。

2010年,美国NSA使用震网病毒(Stuxnet)攻击了物理隔离的伊朗核设施,病毒在传播过程中使用了多达4个Windows系统的0day漏洞,最终导致上千台提纯浓缩铀离心机损坏,延宕了伊朗核武器的研制脚步。“震网”病毒是世界上第一个能够实战破坏工业基础设施的病毒,打破了网络攻击无法破坏物理隔离的工控系统的神话。

2022年5月16日,俄罗斯黑客组织KillNet向包括美国、英国、德国在内10个国家的政府正式“宣战”。

网络安全问题已经从碎片化、“孤狼式”攻击,变成了团伙化、系统化的入侵,或者某些组织精心策划,针对特定的目标的APT(Advanced Persistent Threat)攻击,乃至国与国之间的斗法。

介绍完这些发展背景后,再来看下网安市场的现状。

脆弱的巨人

**网络安全是一个看似命题宏大,实则市场狭窄的行业。**说宏大,是因为“没有网络安全就没有国家安全”;**说狭窄,是因为这个领域的市场规模非常小,****且极为散而细。**2023年中国网络安全市场规模约为683.6亿元,作为一个产业而言,并非是一个很大的数字。

(图引自网安产业联盟)

(图引自网安产业联盟)

当年周鸿祎接连跟马化腾、雷军对决,让人恍惚间以为360和腾讯、小米属于同一个Level,但实际上360这样安全的大哥级企业,2023年集团总营收才90.55亿,在To B领域的领军企业奇安信2023年的营收也仅仅为60多亿,约等于一部《战狼2》的票房。

而且网络安全的市场格局非常分散,产品线过于垂直细分,网络安全涉及到信息安全、设备安全、安全服务、安全软件、安全集成等各个环节,每个狭小的赛道都能挤进去一些企业。

据CCIA统计,截至2023年上半年,我国共有3984家公司开展网络安全业务。前四名企业的市场份额从2018年的21.71%升至2022年的28.59%,行业集中度虽然不断提升,但中小型企业数量仍然很多。在一个不大的市场空间里,存在如此多的玩家,这显示出整个安全产业的成熟度还很低,按照一般的产业规律,大批企业的淘汰和出清是一个产业走向成熟的必然经历。

这也就不难理解,当大环境有一些风吹草动,整个行业的出清就开始提速。

当技术不再是护城河

从网络安全的发展简史中可以看到,整个市场从2013年开始稳步提升,一些企业开始高歌猛进,大肆扩张团队,但是真正在技术上实现突破的少之又少,很多企业并没抓住市场红利期,完成技术积累,形成自己的技术护城河。**且B端业务大多以项目制为主,不能以标准化产品实现规模化销售。**众多企业实际没有办法控制成本和效率,但为了赢得生产空间,不得不赔钱式抢单,过度许诺抢项目,以期用这种虚假繁荣维持企业的规模,吸引投资。当资金不再向过去那样宽裕,裁员瘦身是不可避免的。

这个世界就是一个巨大的草台班子,对于很多网络公司而言更是如此。不客气的说,过去十年间,很多企业提供的安全服务和产品高度无用化。

网络安全对任何企业和组织来说,不是必需品,业务才是企业的心头肉,而安全和业务的直接关系不大,甚至有时候两者之间还会发生冲突。试想一下,我们有多少数据是裸奔在各个互联网平台上的,如果一家企业在野蛮生长,抢夺地盘的阶段,安全这两个字就是不能明说的业务绊脚石。

而且To B和To G安全市场的蓬勃发展,最大的动力是来自于政策监管,而非市场。**监管松一些,公司和机构就少投一些,监管严一些,就多做些事。很多企业、机构安全产品采购的底层逻辑是这样的:看看最近政策出了什么新的文件,按照政策要求去购买产品,以应付检查。**检查结束后,产品大概率就放在角落落灰。

**在这样的模式下,安全产品最大的价值在于展示而不是参与实战,**客户并不那么在意质量,可能买来一个防火墙,DDoS防护方案就够了。安全厂商也就没有创新的动力,或者说即便有创新也没有很好的应用场景去验证结果,很多做安全的厂商技术专家可能未必很多,但政策研究专家一定不能少。

这样一种以政策指引为向导,而非以技术创新为主的模式,导致厂商并未建立起技术护城河。**而没有技术护城河,那就会被别的护城河所代替。**由于To B\\G项目多采用项目制,拿项目的能力就成了护城河,那么谁最能拿项目呢,自然是发项目的单位。

**可以看到,目前很多叫得上名号的安全企业几乎都有运营商和大型国企做“大哥”。**天翼安全由中国电信所成立、启明星辰是中国移动的安全子公司,中国电子间接持有奇安信股份超过18%,中国电科间接持有绿盟15%股份。

据嘶吼梳理,2023年网络安全招投标市场TOP10供应商为奇安信、深信服、中国移动、启明星辰、天融信、联通数科、中国电信、新华三、安恒信息和绿盟科技,有“大哥”在就不愁项目做,哪怕是寒冬也会有基本的温暖保障,行业的火苗也得以延续。

“裁员潮”与“人才荒”

当然,我们也不能否认安全行业近年来取得的巨大成绩。我们也不能否认网络安全未来的发展前景,当下,网络安全的重要性和迫切性比任何一个时期都更凸显。近年来,围绕网络安全的政策和法规接连下发,网络安全也正在成为国家互动的主题之一。

实际上,网络安全对人才的需求并未全面性的减少,甚至还存在巨大的缺口。据ISC2最新发布的《网络安全劳动力研究报告》数据显示,2023年全球网络安全人才供需缺口接近400万人。2023年的“裁员潮”,针对的是技能和经验较少的“入门级”人员。根据谷歌发布的2024年云安全前瞻报告,2024年将出现四种备受瞩目的网络安全新兴职位,需求远远超过供给:人工智能与大数据安全分析师、云安全架构师、供应链安全专家、网络反情报(间谍)分析师。

B\\G端企业大规模降低安全方面的支出,不代表降低了对安全的诉求。安全企业的裁员也不代表对产品和服务品质的牺牲,相反,供需两端需要的是更有效、更专业的产品和方案。

当前,以云计算、人工智能为代表的技术不断发展,安全形势的快速变迁。网络安全的重心已经全面转向“系统化、智能化、全天候”。安全提供商由单点产品和技术方案,向提供“咨询+产品+服务”的方式转变,交付方式也逐渐云化和SaaS化。同时,不同企业间的生态协同,产业链上下游融合也变得日趋紧密,这将深刻影响未来安全人员的职业选择和未来发展。

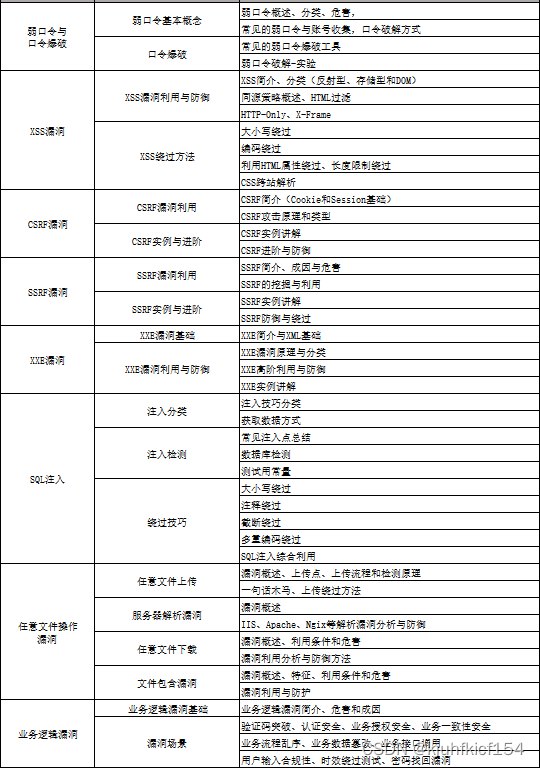

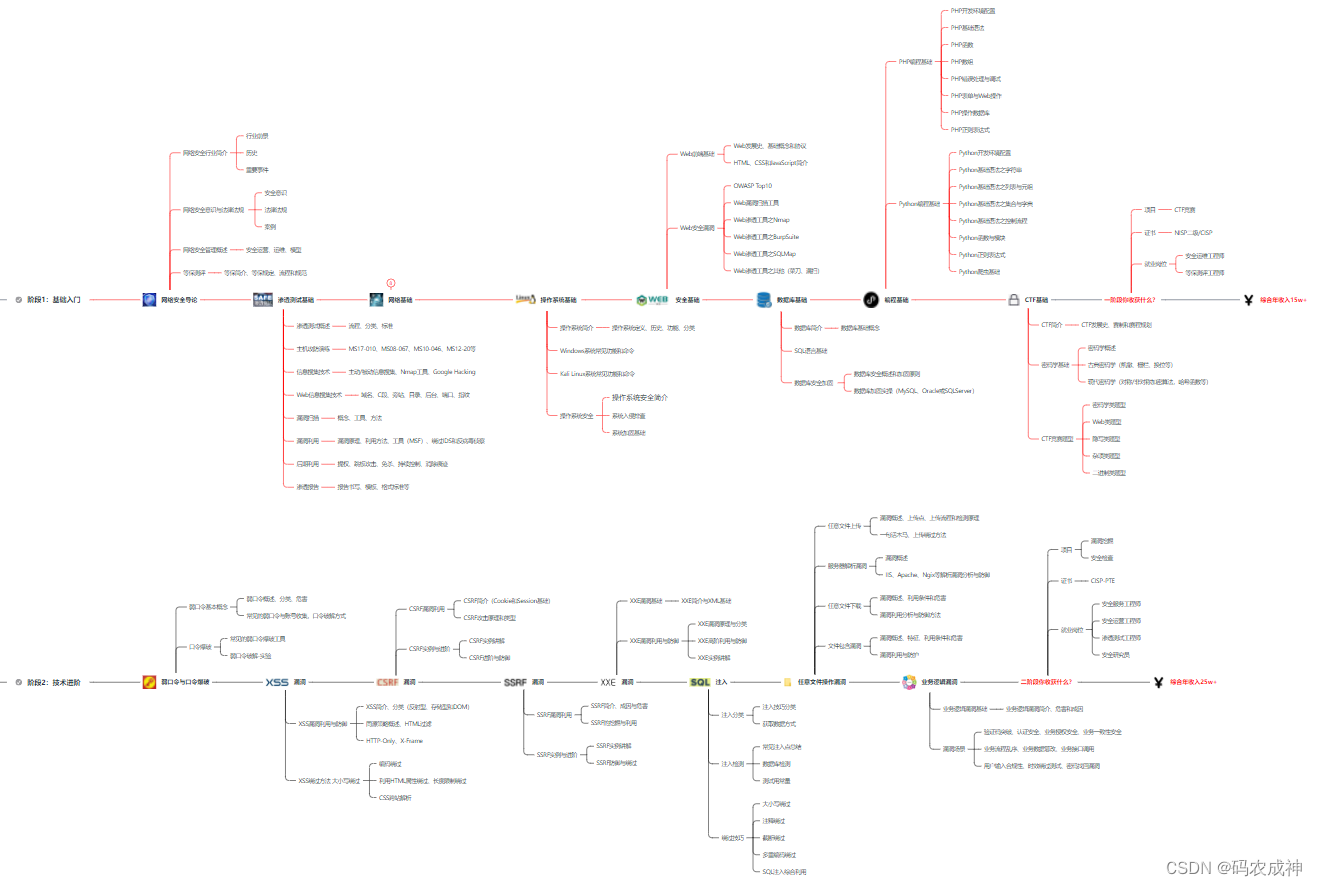

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

【“脚本小子”成长进阶资源领取】

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!